使用 Azure Active Directory (AD) 配置 SSO/SAML

本主题介绍了如何在 Microsoft Azure 中配置 Boards 应用程序,使用户能够通过单点登录 (SSO) 访问其站点。

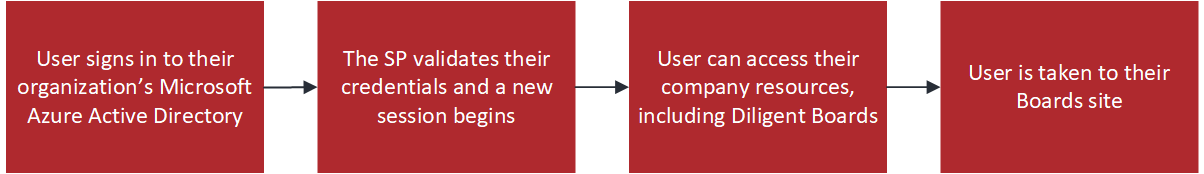

工作原理

SSO 是一种使用一组凭据访问公司所有资源的方便且安全的方法。为确保合适的人获得合适的资源,需要:

-

负责用户身份验证的身份提供程序 (IdP),如 Azure Active Directory。

-

服务提供商 (SP),控制对资源的访问,包括 Boards。

Diligent 支持 IdP 和 SP 发起的身份识别过程。注意,对于 IdP,管理员在配置过程中有一个可选的额外步骤。有关详细信息,请参见“为 IdP 发起的登录添加声明”一节。

要为您的 Azure Active Directory (AD) 配置 Boards,可能需要 Boards 管理员和您组织中管理 IdP 的 IT 专家之间进行协作。这三个角色可以是同一个人,但通常情况下会分配给不同的人。

权限要求

在贵公司管理 IdP 的 IT 专家需要 Azure AD 的开发人员访问权限和以下角色之一:

-

全局管理员

-

云应用程序管理员

-

应用程序管理员

他们不需要 Boards 账户。

如果您要与 Boards 管理员协作,建议向他们授予访问站点管理中心的权限,以便他们可以查看活动用户的列表、权限和角色。

配置 Diligent Boards 应用程序的 SSO

要为 Boards 配置 SSO,需要在 Azure AD 中设置应用程序。首先,创建 Boards 应用程序。接下来,使用您的 IdP 元数据获取签名证书,并将其发送给客户成功/实现团队进行验证。最后,将用户分配到 Boards 应用程序,这样他们就可以通过 SSO 访问自己的账户。

创建 Boards 应用程序

本节解释如何在 Azure AD 中创建一个新的应用程序,并设置 SSO 兼容性。

-

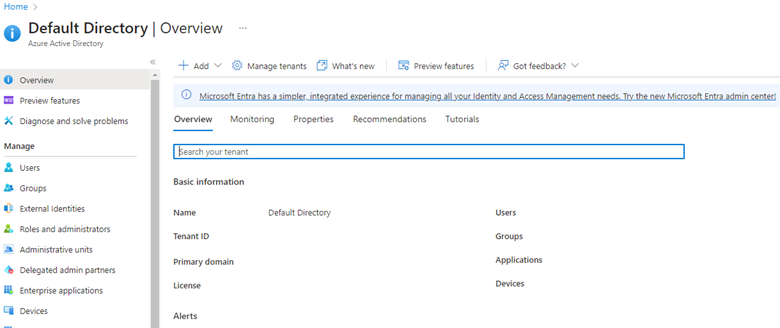

登录 Microsoft Azure 门户。

-

选择 Azure Active Directory。

-

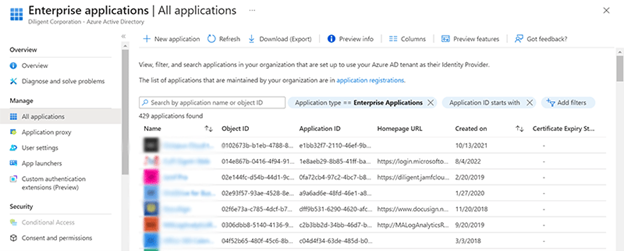

从左侧菜单中选择企业应用程序。

-

在屏幕顶部选择新应用程序。

-

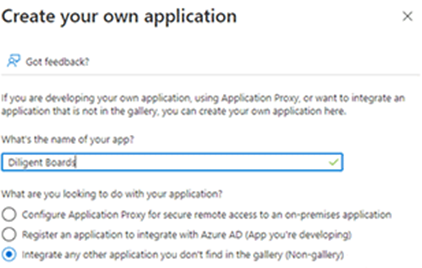

在出现的页面中,选择屏幕顶部的创建您自己的应用程序。

-

在应用程序名称下输入应用程序的名称,例如 Diligent Boards。

-

选择集成在库中找不到的任何其他应用程序(非库)旁边的单选按钮。

设置 SSO 兼容性

为了实现 SSO 兼容性,Diligent 需要您的身份验证提供者提供数据,并且需要我们提供信息。

-

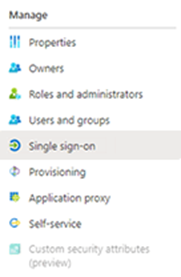

从左侧菜单中选择单点登录。

-

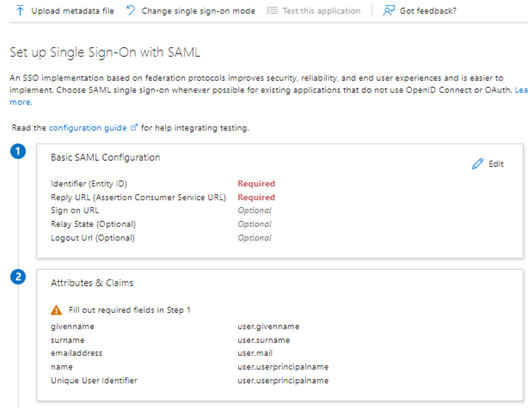

Boards 的登录方法为 SAML 2.0。选择“基本 SAML 配置”部分中的铅笔图标,以编辑 SAML 配置数据。

-

您可以选择上传元数据或手动输入数据。要上传元数据,请选择屏幕顶部的上传元数据文件。

-

要手动输入数据,请填写以下字段:

字段名称

条目文本

标识符(实体 ID)

https://diligent-identity/"environment"_"site-name"

回复 URL(断言使用者服务 URL)

https://identity-"environment".diligentcloudservices.com/saml/external-callback/"environment"_"site-name"

说明

上述 URL 中的 environment 和 site-name 值在整个公司内是唯一的。如需与 URL 有关的帮助,请联系 Diligent 客户成功/实施团队。

-

身份验证的属性应该是邮件或电子邮件。确认应用程序的电子邮件结构与贵公司的电子邮件结构相匹配。

说明

如果用户的电子邮件不匹配,登录时将拒绝身份验证。

获取您的签名证书

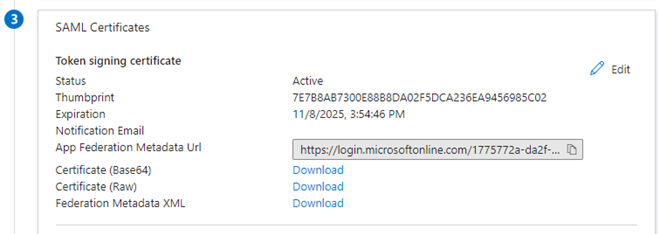

本节解释如何查看您的 IdP 元数据并发送元数据以进行验证。

-

在“SAML 证书”部分,选择“联合元数据 XML”选项旁边的下载。

-

该 XML 文件显示在浏览器窗口的底部。也会出现在您指定的下载文件夹中。

-

将包含元数据的 XML 文件发送给 Diligent 客户成功/实现团队。

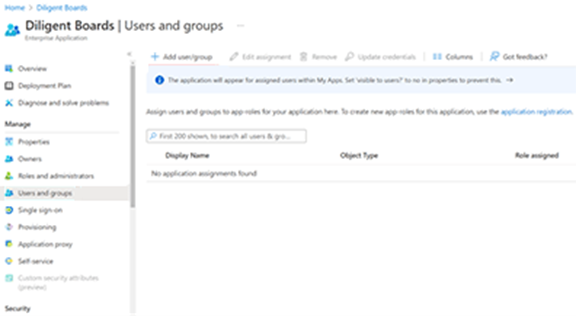

分配用户账户

本节介绍如何将用户分配给 Boards 应用程序,以便他们可以通过 SSO 访问自己的账户。

-

在 Azure AD 中,从左侧菜单中选择企业应用程序。

-

选择 Diligent Boards 应用程序。

-

从左侧菜单中选择用户和组。

-

在页面顶部选择添加用户/组。

-

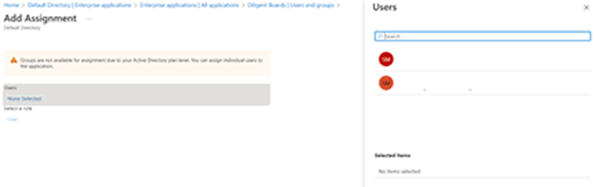

选择未选择。添加分配页面随即出现。

-

在屏幕右侧的搜索字段中输入要分配给应用程序的用户的姓名。可以按用户姓名或电子邮件地址进行搜索。

-

选择用户姓名旁边出现的选择选项。

-

选择分配,以将用户分配给应用程序。

为 IdP 发起的登录添加声明

一旦在 Azure AD 中配置了您的站点,就可以创建一个新声明来指定具有管理员角色的用户如何访问该应用程序。默认情况下,如果该声明不存在,用户将被定向到 Boards Web Director。

-

对于 Azure AD,从左侧菜单中选择应用程序。

-

选择 Diligent Boards 应用程序。

-

从左侧菜单中选择单点登录。

-

向下移动页面以查看属性和声明部分。

-

选择铅笔图标以编辑信息。

-

选择添加新声明。

-

填写管理声明窗口中的以下字段:

字段名称

条目文本

描述

名称

diligent_client_id

声明条件

限定范围的组:为管理员用户选择一个组。

来源:属性

值:bw_book_admin

将一组用户定向到 Boards Web Admin

声明条件

限定范围的组:为董事/高管用户选择一个组。

来源:属性

值:bw_director

将一组用户定向到 Boards Web Director

说明

您需要为管理员用户创建一个组,为非管理员用户创建一个单独的组。这将允许基于用户角色的动态声明。

-

选择保存。自定义声明将在应用程序中配置。