Mise en œuvre du flux de travail POAM FedRAMP

Découvrez dans cette section le flux de travail POAM FedRAMP, qui comprend l’automatisation à l’aide de deux robots distincts :

Robot d’automatisation des analyses de sécuritéIntègre les vulnérabilités détectées par des outils d’analyse externes, tels que Tenable, Rapid7 et Qualys.

Robot d’automatisation des vulnérabilités SARImporte les vulnérabilités identifiées dans les rapports d’évaluation de sécurité annuels (SAR).

Chaque robot dispose d’un processus de configuration unique et contribue à la création d’un inventaire POAM complet. Les sections suivantes décrivent comment configurer chaque robot.

Qu’est-ce que POAM ?

Le plan d’action et les étapes clés (POAM, Plan of Action and Milestones) est un rapport réglementaire obligatoire que les fournisseurs de services cloud (CSP) soumettent chaque mois dans le cadre du processus d’autorisation FedRAMP. Ce rapport documente toutes les vulnérabilités en matière de cybersécurité identifiées dans le cadre de l’autorisation FedRAMP d’un CSP. Il présente également les plans de remédiation, les mises à jour sur l’avancement et les objectifs clés pour résoudre ces vulnérabilités. Ces rapports continus permettent aux évaluateurs gouvernementaux d’avoir une visibilité sur le statut de sécurité et les activités de gestion des risques du CSP.

Chaque enregistrement POAM comprend généralement 25 à 30 attributs pour chaque vulnérabilité. Ces attributs peuvent inclure le nom et la description de la faiblesse, l’identifiant de la source, l’actif affecté, le statut, les étapes de remédiation prévues, les dates des étapes importantes et les parties responsables. Le POAM sert à la fois d’artefact de conformité et d’outil de suivi opérationnel. Plutôt que d’être un document à soumettre une seule fois, il s’agit d’un document évolutif que les CSP mettent régulièrement à jour.

Rôles et prérequis pour le POAM

Abonnement au paquet du kit de ressources Compliance – Federal Contracting Compliance Toolkit.

Privilèges d’administrateur pour les applications Projets, Résultats et Robots. Obtenir les contrôles de base FedRAMP pertinents selon les besoins.

Où puis-je mettre en œuvre le POAM ?

Vous pouvez mettre en œuvre le flux de travail POAM à l’aide des applications Robots, Projets, Collection de Résultats et Questionnaires dans Diligent One.

L’application Robots automatise l’ingestion et la normalisation des données de vulnérabilité provenant d’analyses de sécurité externes. Ils remplissent l’inventaire POAM avec des enregistrements de vulnérabilité structurés et importent les résultats des rapports d’évaluation de sécurité (SAR) liés à des contrôles FedRAMP spécifiques.

L’application Projets sert d’espace de travail principal pour configurer les programmes FedRAMP dans Diligent One. Les vulnérabilités POAM identifiées lors des évaluations annuelles (SAR) sont documentées dans les projets FedRAMP et liées aux contrôles appropriés.

L’application Résultats héberge l’inventaire POAM sous la forme d’une collection de Résultats. Sa structure s’aligne sur le modèle Excel POAM FedRAMP et prend en charge plus de 30 attributs.

L’application Questionnaires permet aux équipes de sécurité de saisir et de compléter manuellement les enregistrements de vulnérabilité avec des détails qui ne sont pas capturés par les données d’analyse, notamment les étapes importantes, les actions de remédiation, les dépendances des fournisseurs, la raison et les ajustements.

Rapport d’impact exporte l’inventaire POAM dans le modèle Excel POAM FedRAMP officiel. Il extrait des données normalisées et enrichies directement de la collection de Résultats.

Note

La fonctionnalité de rapport sur les impacts n’est pas incluse dans l’installation par défaut du kit de ressources. Pour activer et configurer cette exportation de rapport dans votre environnement, coordonnez-vous avec l’équipe des services professionnels.

Étapes

Robot d’automatisation des analyses de sécurité

1. Configurer la carte

Chaque scanner de sécurité génère un fichier CSV qui répertorie les vulnérabilités identifiées. La structure de ces fichiers varie en fonction du scanner utilisé. Pour garantir une intégration précise avec le rapport plan d’action et d’étapes clés (POAM) FedRAM, il est important de comprendre comment les résultats du scanner sont mappés aux champs POAM conditionnés.

Pour prendre en charge cette intégration, une clé de mappage doit être créée pour chaque scanner de sécurité. Si le format CSV reste cohérent, cette clé de mappage ne doit être créée qu’une seule fois par scanner et peut être réutilisée avec les futurs fichiers CSV provenant de la même source.

Comme chaque scanner produit des données différemment, il est essentiel d’examiner le fichier CSV pour déterminer comment chaque colonne correspond au champ POAM correspondant. La clé de mappage doit être un fichier CSV qui suit un format à trois colonnes :

Colonne AAttributs du rapport POAM (par exemple, nom de la vulnérabilité, date de détection).

Colonne BNoms des colonnes correspondantes du CSV du scan de sécurité.

Colonne CAttributs requis (Oui ou Non) pour déterminer les critères d’unicité et d’inclusion.

Cette colonne joue un rôle essentiel pour déterminer si un enregistrement de vulnérabilité est unique et doit être inclus dans l’inventaire POAM. Marquer un attribut comme Oui indique qu’il est nécessaire pour identifier l’unicité et éviter les doublons lors de l’ingestion automatisée.

Le robot d’automatisation des analyses de sécurité utilise les attributs marqués Oui pour comparer les enregistrements de vulnérabilité entrants aux entrées existantes dans l’inventaire POAM. Cette comparaison empêche l’ajout d’enregistrements en double.

Au moins un attribut doit être marqué Oui pour permettre au robot d’effectuer des contrôles d’unicité. Sans cette condition requise, le robot ne peut pas déterminer si une vulnérabilité est nouvelle ou déjà présente.

Par exemple, si l’ID CVE est marqué comme obligatoire, le robot vérifie si le CVE existe déjà dans l’inventaire POAM. Si c’est le cas, l’enregistrement est ignoré. Sinon, il est ajouté.

Vous pouvez marquer plusieurs attributs comme requis pour définir l’unicité à l’aide d’une combinaison de champs.

Par exemple, si vous souhaitez signaler le même CVE pour différents actifs, vous pouvez marquer à la fois le CVE et l’identifiant d’actif comme requis. Cela permet au robot de traiter chaque paire CVE-actif comme une vulnérabilité distincte.

Il est obligatoire de marquer au moins un attribut comme condition requise pour que le robot Analyse de sécurité fonctionne correctement et assure un suivi précis et dédupliqué des vulnérabilités.

2. Charger les données d’analyse de sécurité et configurer la tâche de robot

Chargez le fichier CSV de la clé de mappage et le fichier d’analyse de sécurité dans l’onglet Données de travail du robot d’automatisation de l’analyse de sécurité et fournissez les paramètres suivants dans l’onglet Tâches :

| Paramètre | Détail |

|---|---|

| Fichier de mappage de l’analyse de sécurité | Nom du fichier de mappage chargé dans l’onglet Données de travail du robot. |

| Fichier d’analyse de sécurité | Nom du fichier d’analyse de sécurité chargé dans l’onglet Données de travail du robot. |

| Source du détecteur de faiblesses | Le scanner de sécurité qui a produit le fichier CSV, par exemple Tenable. |

Note

Une tâche de robot distincte est créée pour chaque type d’analyse, tel que Tenable ou Twistlock, avec des paramètres configurés pour répondre aux conditions requises spécifiques de ce scanner et maintenir la clarté, éviter l’écrasement des paramètres et prendre en charge le traitement parallèle.

3. Exécuter le robot d’automatisation des analyses de sécurité

Une fois les paramètres ajoutés, vous pouvez exécuter manuellement le robot dans l’application Robots. Le robot veille à :

Analyser le fichier d’analyse à l’aide de la clé de mappage.

Normaliser et importer les vulnérabilités dans l’inventaire POAM.

Éviter les doublons en utilisant les combinaisons d’attributs requises.

Signaler les vulnérabilités précédemment fermées qui réapparaissent dans les nouvelles analyses.

4. Examiner les enregistrements dans l’inventaire POAM

Une fois le robot exécuté avec succès, les équipes de sécurité accèdent à l’inventaire POAM dans l’application Résultats pour examiner les enregistrements. La création d’un enregistrement POAM nécessite généralement de combiner des informations provenant de trois sources distinctes tout au long d’un flux de travail normal :

- Environ un tiers des attributs sont renseignés automatiquement grâce aux analyses de sécurité à l’aide du robot d’automatisation des analyses de sécurité FedRAMP. Il s’agit notamment du nom de la vulnérabilité, de sa description, de l’identifiant de l’actif, de la notation de risque d’origine et d’autres champs similaires. Ces champs sont renseignés automatiquement en fonction des résultats de l’analyse et mappés aux champs POAM requise.

Un autre tiers est complété manuellement à l’aide du questionnaire structuré, qui est attribué à des ressources internes telles que les équipes d’ingénieurs chargées de la remédiation. Ces équipes fournissent des détails essentiels sur les remédiations, tels que les étapes prévues, le plan de remédiation global, les ressources nécessaires, la partie responsable et d’autres informations spécifiques nécessaires à la réalisation complète du rapport POAM. Pour de plus amples informations, consultez la section Distribuer des questionnaires.

Par exemple, lorsque le spécialiste POAM identifie une vulnérabilité, il attribue le questionnaire à l’équipe appropriée, qui le remplit ensuite afin de fournir le contexte de remédiation nécessaire.

Les colonnes restantes concernent les demandes de dérogation et ne doivent être remplies que dans des cas spécifiques. Les attributs de dérogation s’appliquent lorsque le fournisseur de services cloud (CSP) demande à FedRAMP d’envisager de prolonger le contrat de niveau de service (SLA). Par exemple, il peut justifier qu’une vulnérabilité est moins risquée que ne le suggère l’analyse ou qu’il s’agit d’un faux positif. Ces colonnes comprennent les conditions requises opérationnelles, la raison de la dérogation, les pièces justificatives, la dépendance vis-à-vis du fournisseur, la date du dernier contrôle du fournisseur, le nom du produit dépendant du fournisseur, la notation de risque ajustée et le faux positif. Si le CSP ne demande pas de prolongation du délai ou d’ajustement du risque, ces champs resteront généralement vides jusqu’à l’exportation.

Cette étape de révision garantit que chaque enregistrement POAM est complet, précis et conforme aux exigences de reporting FedRAMP grâce à l’automatisation, à la saisie manuelle ou à une approche de déviation conditionnelle.

5. Personnalisez votre affichage des enregistrements POAM dans Résultats

Vous pouvez personnaliser votre affichage des enregistrements POAM dans l’application Résultats à l’aide de fonctionnalités de personnalisation intégrées telles que les paramètres de mise en forme conditionnelle, codage couleur, réorganisation des colonnes et visibilité des colonnes. Ces options vous autorisent à mettre en évidence les vulnérabilités prioritaires, à mettre en avant les champs fréquemment utilisés et à masquer les données moins pertinentes afin de réduire l’encombrement visuel. En outre, vous pouvez utiliser des visuels de rapport pour suivre les tendances et la progression des remédiations, et ajouter des interprétations pour annoter les enregistrements avec le contexte ou la raison. Ces fonctionnalités permettent de rationaliser la gestion des vulnérabilités et de faciliter la création de rapports et la prise de décisions. Pour plus d'informations, consultez la rubrique Afficher les données de table.

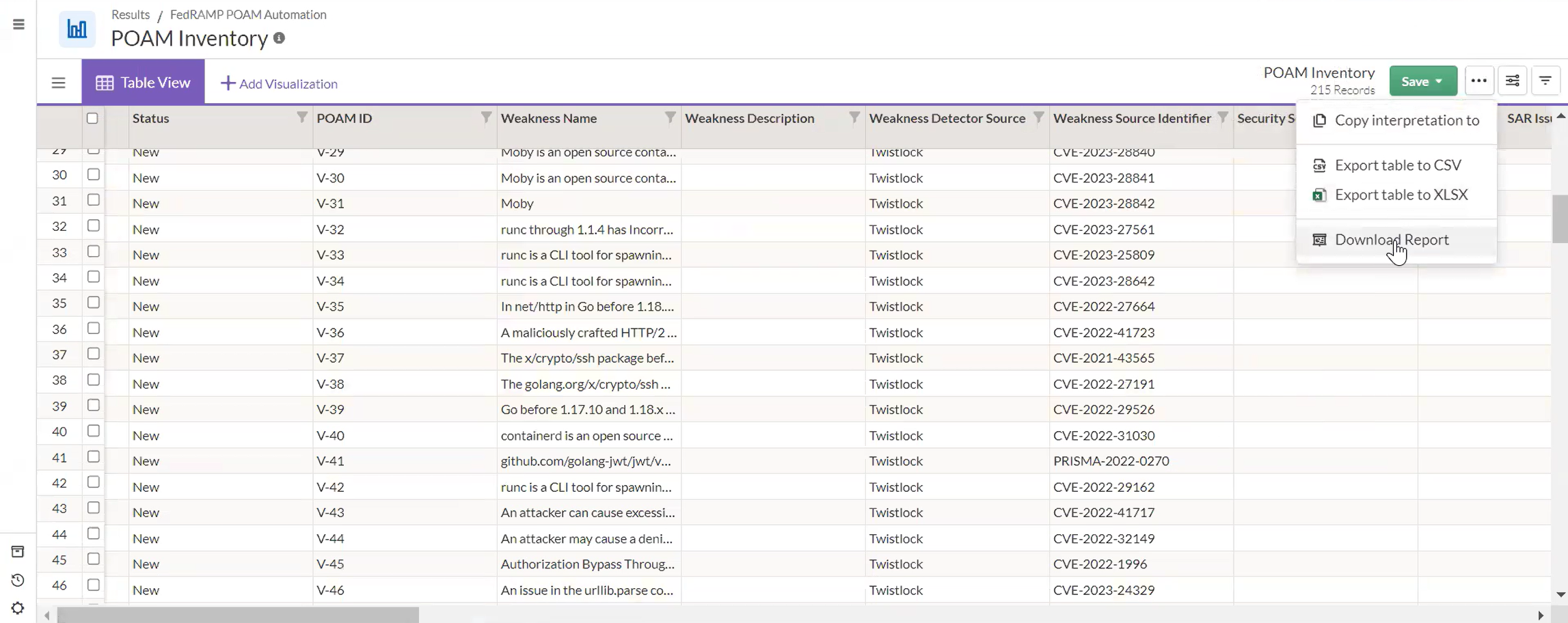

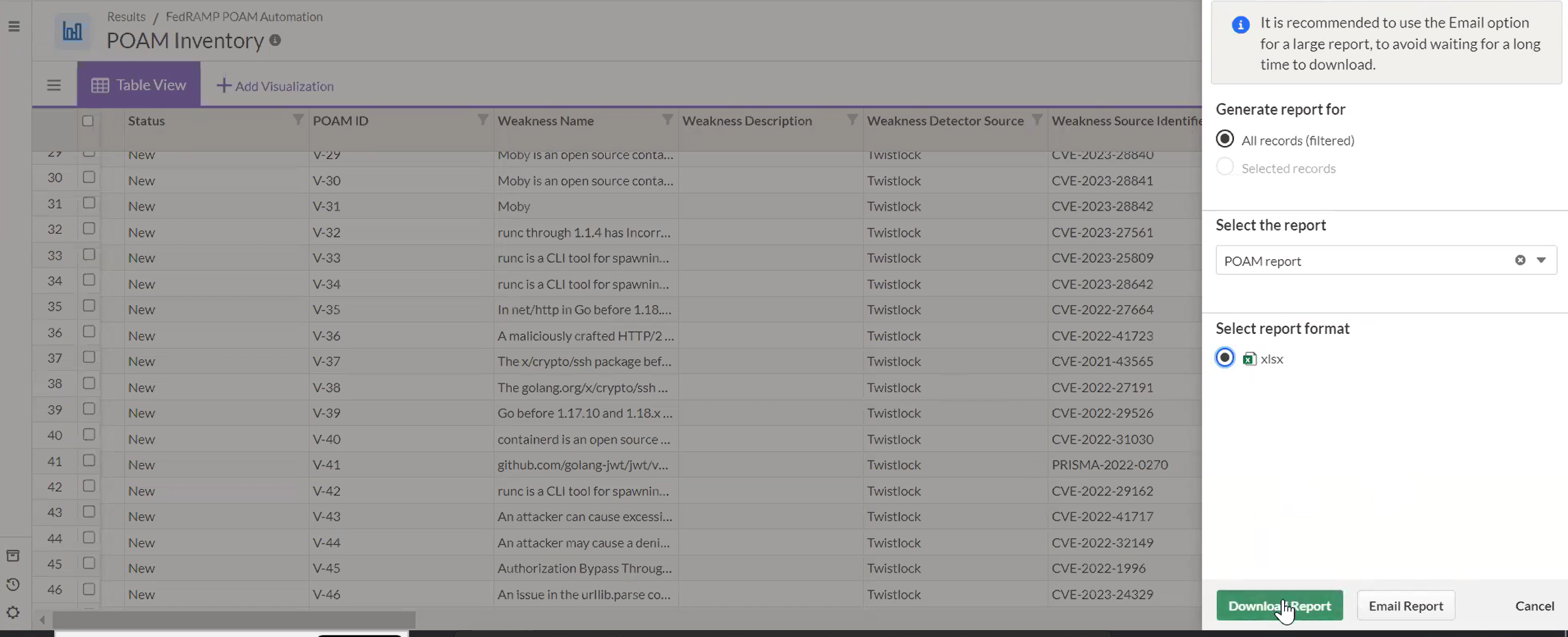

6. Exporter les enregistrements vers un rapport POAM

Une fois tous les enregistrements remplis et leur statut vérifié, la fonctionnalité Rapport sur les impacts permet d’exporter l’inventaire POAM vers le modèle Excel POAM FedRAMP. L’exportation trie automatiquement les vulnérabilités ouvertes et fermées selon les exigences FedRAMP.

Des filtres ou des sélections d’enregistrements facultatifs permettent de personnaliser l’exportation, en prenant en charge plusieurs limites d’autorisation ou des besoins de création de rapports spécifiques.

Robot d’automatisation des vulnérabilités SAR

Configurer le robot d’automatisation des vulnérabilités SAR

Le robot d’automatisation des vulnérabilités SAR importe les résultats des rapports d’évaluation de sécurité (SAR) annuels et les mappe aux contrôles FedRAMP pertinents.

Accédez au robot depuis l’application Robots et chargez le fichier des résultats SAR dans l’onglet Données de travail.

Configurez la tâche de robot avec le nom du fichier SAR et l’ID du projet.

Le robot analyse le contenu du SAR et remplit l’inventaire POAM dans l’application Résultats.

Vérifiez et complétez les enregistrements importés à l’aide de questionnaires et associez-les aux contrôles appropriés.

Ces enregistrements sont marqués comme provenant du SAR et liés à des contrôles spécifiques pour assurer leur traçabilité.

Robot OSCAL POAM

Le robot OSCAL POAM fait partie du kit de ressources de reporting FedRAMP. Il convertit les données structurées sur les vulnérabilités de l’inventaire POAM (dans l’application Résultats) en un format OSCAL (Open Security Controls Assessment Language) lisible par machine, comme requis par FedRAMP et NIST.

1. Préparer l’inventaire POAM

La préparation de l’inventaire POAM consiste à s’assurer que tous les enregistrements de vulnérabilité dans la collection de Résultats POAM sont complets et actuels. Vous devez vous assurer que les champs obligatoires, tels que le nom de la vulnérabilité, la date de détection, les étapes de remédiation et les étapes importantes, sont remplis. Vous pouvez également examiner et compléter les enregistrements à l’aide de questionnaires si des informations supplémentaires sont nécessaires.

2. Accéder au robot OSCAL POAM

Accédez à l’application Robots dans Diligent One et localisez le robot d’exportation OSCAL POAM, qui fait partie du kit de ressources de reporting FedRAMP.

3. Charger les fichiers requis

Dans l’onglet Données de travail, vous chargez tous les fichiers de configuration ou modèles requis. Certaines versions peuvent ne pas nécessiter de modèle. Vous devez également vous assurer que l’inventaire POAM est correctement lié au robot afin de garantir un traitement précis des données.

4. Configurer les paramètres du robot

Dans l’ongle Tâches, configurez le robot en fournissant les paramètres suivants :

ID projetIdentifie le projet FedRAMP associé aux données POAM.

Jeton de l'APIAuthentifie l’accès à l’aide de votre jeton HCL Diligent One.

Tout paramètre supplémentaire reflétant votre environnement ou vos préférences d’exportation.

5. Exécuter le robot

Lancez le processus d’exportation en déclenchant le robot. Pendant l’exécution, le robot effectue les actions suivantes :

Il extrait les données de l’inventaire POAM.

Il convertit les données en un fichier JSON OSCAL valide.

Il valide la structure de fichier par rapport au schéma OSCAL.

6. Télécharger le résultat

Une fois la tâche terminée, vous pouvez afficher le résultat en accédant à Détails de l’exécution de la tâche. Le système génère un fichier JSON POAM OSCAL que vous pouvez télécharger. Ce fichier répond aux exigences de soumission FedRAMP et peut également être utilisé pour une validation supplémentaire.