Concetti chiave di Mappe di conformità

Questa sezione permette di esplorare e apprendere i concetti chiave delle Mappe di conformità.

Relazioni in Mappe di conformità

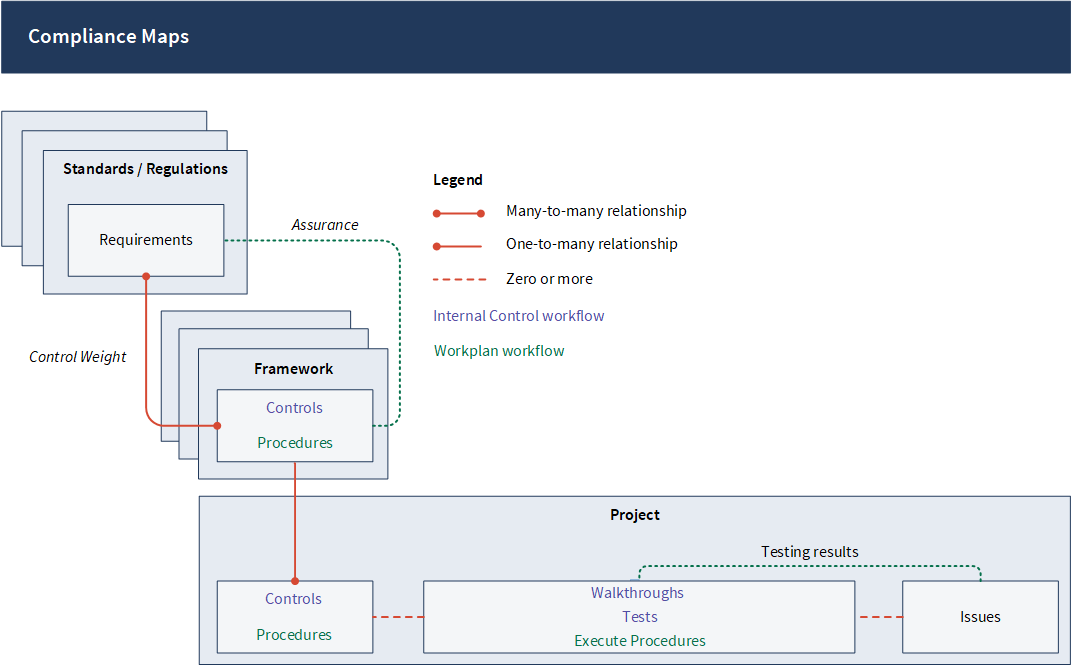

Nella figura seguente vengono illustrate le relazioni tra regolamenti o norme, requisiti e controlli in Mappe di conformità.

Nota

- I termini dell'interfaccia sono personalizzabili e i campi e le schede configurabili. Nella tua organizzazione Diligent One, alcuni termini, campi e schede potrebbero essere diversi.

- Se un campo obbligatorio viene lasciato vuoto, verrà visualizzato un messaggio di avviso: Questo campo è obbligatorio. Alcuni campi personalizzati potrebbero avere valori predefiniti.

Termini

L'elenco seguente definisce i termini utilizzati in Mappe di conformità:

- RegolamentiDocumenti vincolanti redatti ed emessi da dipartimenti della Pubblica Amministrazione, spesso riuniti in un testo di legge.

Esempi

FedRAMP 2016 0.1

Libro verde - Revisione 2014 (GAO-14-704G)

NIST SP 800-53 Controlli di sicurezza - Rev4

- StandardDocumenti di autorità che rappresentano fonti di requisiti di best practice e relative citazioni.

Esempi

Framework COBIT 5

Standard di sicurezza dei dati del settore delle carte di pagamento (PCI)

Framework di controllo interno COSO 2013

RequisitiUna serie di direttive stabilite per riassumere uno standard o un regolamento.

NotaSebbene i requisiti possano essere indicati come principi, attributi, attività, compiti o passaggi in diversi regolamenti e norme, il termine comune utilizzato in Progetti è Requisito.

Esempi

- Stabilire ed eseguire procedure di backup per applicazioni, database, configurazioni di sistema, configurazioni di rete, documenti e sistemi di messaggistica.

- Documentare il concetto di operazioni nel piano di continuità, inclusa una descrizione del sistema, linea di successione e responsabilità.

ControlliMisure o azioni per garantire la conformità di un'organizzazione ai requisiti.

Esempi

- Sono in atto politiche e procedure relative al backup dei dati che rendono le responsabilità dei dipendenti chiare e realizzabili.

- La replica dei dati in tempo reale tra i server viene eseguita per fornire un backup "caldo" in caso di guasto del sistema di produzione principale.

- ApplicabileL'indicazione se il requisito sia o meno rilevante o appropriato per l'organizzazione.

- CopertoL'indicazione che il requisito è soddisfatto.

- Peso di controlloLa percentuale del requisito che copre il controllo.

- CoperturaUna misura percentuale che indica la misura in cui i requisiti applicabili sono stati indicati come "coperti".

- LacuneUn conteggio del numero di requisiti applicabili non coperti.

- AssuranceUn calcolo che rappresenta la fiducia della tua organizzazione nel soddisfacimento dei requisiti.

Vantaggi chiave per diverse figure professionali

| Titoli professionali | Vantaggi |

|---|---|

|

|

|

|