Implementación del flujo de trabajo POAM del FedRAMP

Obtenga información sobre el flujo de trabajo POAM (Plan de Acciones e Hitos) del FedRAMP en esta sección, que incluye la automatización utilizando dos robots distintos:

Robot de automatización de análisis de seguridadIncorpora vulnerabilidades de herramientas de análisis externas, como Tenable, Rapid7 y Qualys.

Robot de automatización de vulnerabilidades de SARImporta vulnerabilidades identificadas en los reportes de evaluación de la seguridad (SAR) anuales.

Cada robot tiene un proceso de configuración único y contribuye a la creación de un inventario completo de POAM. En las secciones siguientes, se describe cómo configurar cada robot.

¿Qué es POAM?

El Plan de Acciones e Hitos (POAM) es un reporte obligatorio y regulado que los CSP (proveedores de servicios en la nube) envían mensualmente como parte del proceso de autorización del FedRAMP. En el reporte se documentan todas las vulnerabilidades de ciberseguridad identificadas dentro del límite de autorización del FedRAMP para un CSP. También se describen planes de acciones correctivas, actualizaciones sobre el progreso y objetivos de los hitos para resolver esas vulnerabilidades. En este reporte continuo, se brinda a los revisores gubernamentales visibilidad sobre el estado de seguridad del CSP y las actividades de gestión de riesgos.

Cada reporte POAM suele incluir entre 25 y 30 atributos para cada vulnerabilidad. Estos atributos pueden incluir el nombre y la descripción de la debilidad, el identificador de la fuente, el activo afectado, el estado, los pasos planificados de las acciones correctivas, las fechas de los hitos y las partes responsables. El POAM funciona como un artefacto de cumplimiento y como una herramienta operativa de seguimiento. En lugar de servir como una presentación única, sigue siendo un documento activo que los CSP actualizan con regularidad.

Roles y requisitos del POAM

Suscripción al paquete IT Compliance – Federal Contracting Compliance Toolkit.

Privilegios de administrador para las aplicaciones Proyectos, Resultados y Robots. Obtener los controles de referencia relevantes del FedRAMP según sea necesario.

¿Dónde se implementa el POAM?

El flujo de trabajo del POAM se puede implementar utilizando las aplicaciones Robots, Proyectos, Colección de resultados y Cuestionarios en Diligent One.

Los robots automatizan la transferencia y normalización de datos de vulnerabilidades provenientes de análisis de seguridad externos. Estos completan el inventario del POAM con registros estructurados de vulnerabilidades e importan hallazgos de los reportes de evaluación de la seguridad (SAR) vinculados a controles específicos del FedRAMP.

Los proyectos sirven como el área de trabajo principal para configurar los programas del FedRAMP en Diligent One. Las vulnerabilidades del POAM identificadas en las evaluaciones anuales (SAR) se documentan en los proyectos del FedRAMP y se vinculan a los controles correspondientes.

Los resultados alojan el inventario del POAM en forma de una colección de resultados. Su estructura se alinea con la plantilla de Excel del POAM del FedRAMP y admite más de 30 atributos.

Los cuestionarios permiten a los equipos de seguridad ingresar y completar manualmente registros de vulnerabilidades con detalles que no se capturan a través de los datos de análisis, incluidos los hitos, las acciones correctivas, las dependencias de los proveedores, la justificación y los ajustes.

El reporte de impacto exporta el inventario del POAM a la plantilla oficial de Excel del POAM del FedRAMP. Este extrae datos normalizados y enriquecidos directamente de la colección de resultados.

Nota

La función Reporte de impacto no se incluye en la instalación predeterminada del conjunto de herramientas. Para habilitar y configurar esta exportación de reportes en su entorno, coordine con el equipo de Servicios Profesionales.

Pasos

Robot de automatización de análisis de seguridad

1. Configurar la asignación

Cada escáner de seguridad genera un archivo CSV que enumera las vulnerabilidades identificadas. La estructura de estos archivos varía según el escáner utilizado. Para garantizar una integración precisa en el reporte del Plan de Acciones e Hitos (POAM) del FedRAMP, es importante comprender cómo los resultados del escáner se asignan a los campos requeridos del POAM.

A fin de admitir esta integración, se debe crear una clave de asignación para cada escáner de seguridad. Si el formato CSV sigue siendo coherente, esta clave de asignación solo se deberá crear una vez por escáner y se podrá reutilizar con futuros archivos CSV de la misma fuente.

Debido a que cada escáner genera datos de manera diferente, la revisión del archivo CSV es esencial para determinar cómo se alinea cada columna con el campo correspondiente del POAM. La clave de asignación debe ser un archivo CSV que tenga un formato de tres columnas:

Columna AIncluye atributos del reporte del POAM (por ejemplo, nombre de la debilidad, fecha de detección).

Columna BIncluye el nombre de las columnas correspondientes del archivo CSV del análisis de seguridad.

Columna CIncluye los atributos requeridos (Sí o No) para determinar la unicidad y los criterios de inclusión.

Esta columna desempeña un papel fundamental a la hora de determinar si un registro de vulnerabilidad es único y si debe incluirse en el inventario del POAM. Marcar un atributo con Sí indica que es necesario para identificar la unicidad y evitar la duplicación durante la transferencia automatizada.

El robot de automatización de análisis de seguridad utiliza los atributos marcados con Sí para comparar los registros de vulnerabilidades entrantes con las entradas existentes del inventario del POAM. Esta comparación evita que se agreguen registros duplicados.

Al menos un atributo debe estar marcado con Sí para permitir que el robot realice comprobaciones de unicidad. Sin este requisito, el robot no puede determinar si una vulnerabilidad es nueva o ya está presente.

Por ejemplo, si el identificador del archivo CVE está marcado como necesario, el robot comprobará si el archivo CVE ya está en el inventario del POAM. Si lo hace, el registro se omite; si no, se agrega.

Usted puede marcar varios atributos según sea necesario para definir la unicidad utilizando una combinación de campos.

Por ejemplo, si quiere informar el mismo archivo CVE para diferentes activos, puede marcar tanto CVE como Identificador de activos según sea necesario. Esto permitirá que el robot trate cada par CVE-activo como una vulnerabilidad distinta.

Etiquetar un atributo como mínimo según sea necesario es obligatorio para que el robot de análisis de seguridad funcione correctamente y garantice un seguimiento preciso y deduplicado de vulnerabilidades.

2. Cargar los datos del análisis de seguridad y configurar la tarea del robot

Cargue el archivo CSV de la clave de asignación y el archivo del análisis de seguridad en la pestaña Datos de trabajo del robot de automatización de análisis de seguridad y proporcione los parámetros siguientes en la pestaña Tareas:

| Parámetro | Detalle |

|---|---|

| Archivo de asignación de análisis de seguridad | Es el nombre del archivo de asignación cargado en la pestaña Datos de trabajo del robot. |

| Archivo del análisis de seguridad | Es el nombre del archivo del análisis de seguridad cargado en la pestaña Datos de trabajo del robot. |

| Fuente del detector de debilidad | Es el escáner de seguridad que creó el archivo CSV, por ejemplo, Tenable. |

Nota

Se crea una tarea de robot distinta para cada tipo de análisis, como Tenable o Twistlock, con parámetros configurados para coincidir con los requisitos específicos de ese escáner y mantener la claridad, evitar la sobrescritura de parámetros y admitir el procesamiento en paralelo.

3. Poner en funcionamiento el robot de automatización de análisis de seguridad

Después de agregar los parámetros, puede ejecutar manualmente el robot en la aplicación Robots. El robot se asegura de hacer lo siguiente:

Analizar el archivo del análisis con la clave de asignación.

Normalizar e importar vulnerabilidades en el inventario del POAM.

Evitar la generación de duplicados usando las combinaciones de atributos requeridas.

Marcar las vulnerabilidades cerradas previamente que reaparecen en análisis nuevos.

4. Revisar los registros en el inventario del POAM

Una vez que el robot se ejecuta con éxito, los equipos de seguridad acceden al inventario del POAM desde la aplicación Resultados para revisar los registros. La finalización de un registro del POAM suele requerir combinar información de tres fuentes distintas a lo largo de un flujo de trabajo normal:

- Alrededor de un tercio de los atributos se completan automáticamente a través de los análisis de seguridad con el robot de automatización de análisis de seguridad del FedRAMP. Los ejemplos incluyen Nombre de la debilidad, Descripción de la debilidad, Identificador del activo, Calificación de riesgo original y otros campos similares. Estos campos se completan automáticamente en función de los resultados del análisis y se asignan a los campos requeridos del POAM.

Otro tercio se completa manualmente utilizando el cuestionario estructurado, que se asigna a recursos internos, como los equipos de ingeniería encargados de las acciones correctivas. Estos equipos proporcionan información esencial para las acciones correctivas, como los atributos Hitos planificados, Plan general de acciones correctivas, Recursos requeridos, Parte responsable y otros datos necesarios para completar el reporte del POAM. Para obtener más información, consulte Distribución de cuestionarios.

Por ejemplo, cuando el especialista del POAM identifica una vulnerabilidad, asigna el cuestionario al equipo apropiado, que luego lo completa con el objetivo de proporcionar el contexto necesario para las acciones correctivas.

Las columnas restantes están relacionadas con las solicitudes de desviación, que solo deben completarse en casos específicos. Los atributos de desviación se aplican cuando el proveedor de servicios en la nube (CSP) solicita al FedRAMP que considere la posibilidad de extender el acuerdo de nivel de servicio (SLA). Por ejemplo, el CSP puede justificar que una vulnerabilidad es menos riesgosa que lo sugiere el análisis o que se trata de un falso positivo. Estas columnas incluyen los atributos Requisitos operativos, Justificación del desvío, Documentos de apoyo, Dependencia del proveedor, Fecha del último registro del proveedor, Nombre del producto dependiente del proveedor, Calificación de riesgo ajustada y Falso positivo. Si el CSP no solicita una fecha de vencimiento posterior o el ajuste de un riesgo, estos campos suelen permanecer en blanco hasta la exportación.

Este paso de revisión garantiza que cada registro del POAM esté completo, sea preciso y se alinee con los requisitos de reportes del FedRAMP a través de la automatización, la entrada manual o un enfoque de desviación condicional.

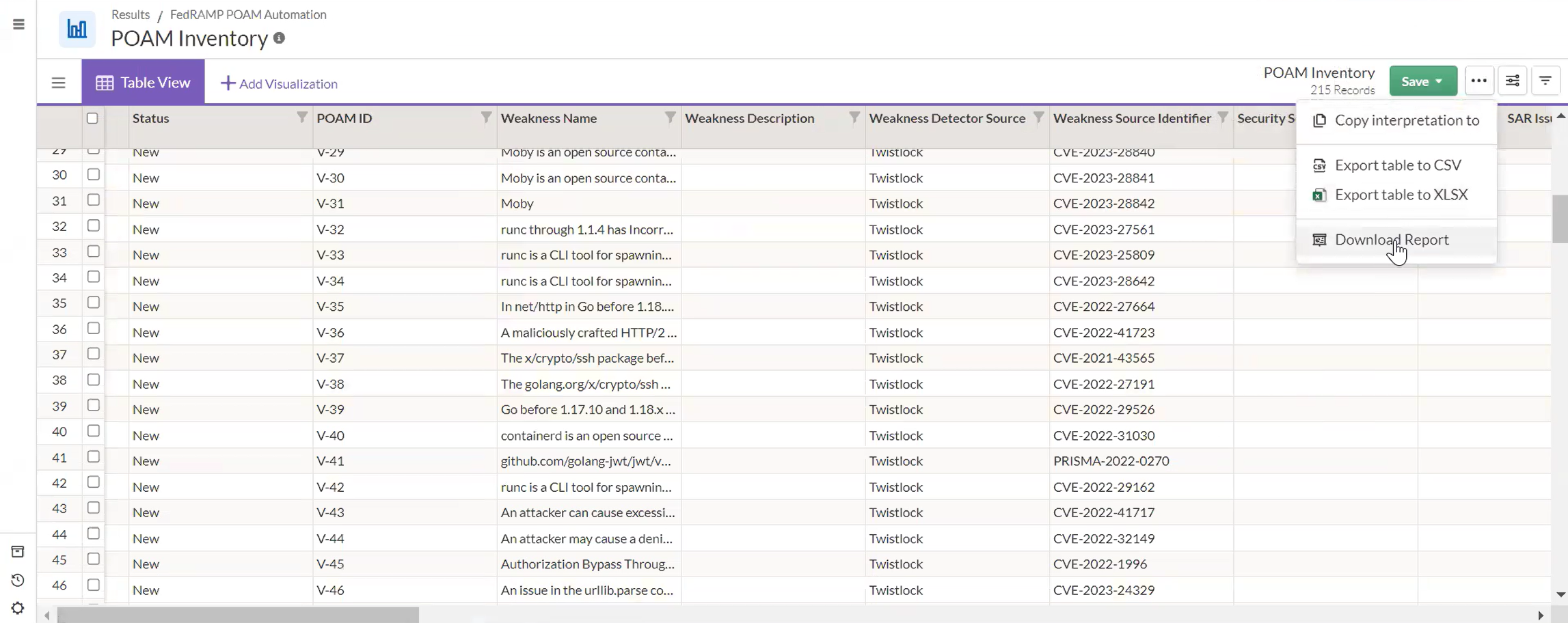

5. Personalizar la vista de los registros del POAM en los resultados

La vista de los registros del POAM se puede personalizar en la aplicación Resultados usando funciones de personalización integradas, como el formato condicional, la codificación por colores, el reordenamiento de columnas y la configuración de visibilidad de las columnas. Estas opciones le permiten resaltar vulnerabilidades prioritarias, poner en primer plano los campos de uso frecuente y ocultar datos menos relevantes para reducir el desorden visual. Además, puede utilizar elementos visuales de los reportes para realizar un seguimiento de las tendencias y del progreso de las acciones correctivas, y agregar interpretaciones para anotar registros con contexto o justificación. Estas capacidades optimizan la gestión de vulnerabilidades y fomentan una elaboración de reportes y una toma de decisiones más eficaces. Si desea obtener más información, consulte Vista de los datos de la tabla.

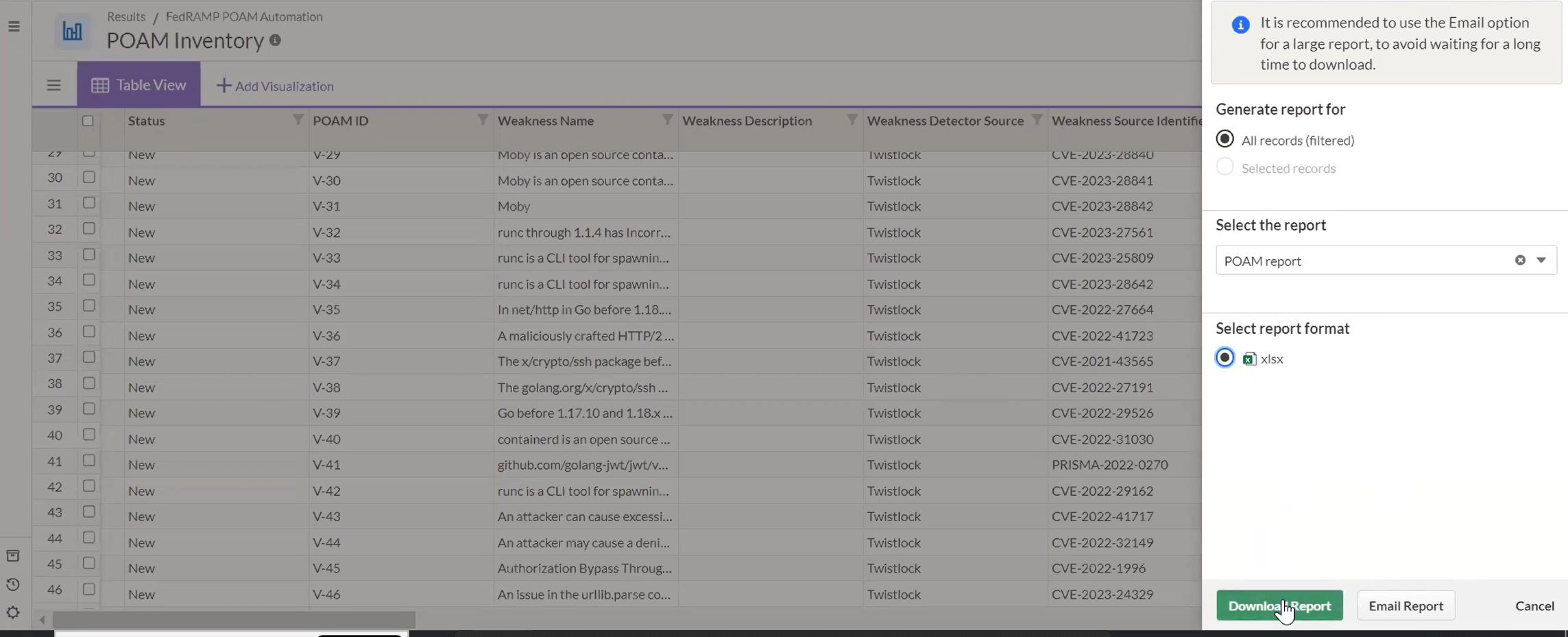

6. Exportar registros al reporte del POAM

Después de completar todos los registros y revisar sus estados, la función Reporte de impacto se utiliza para exportar el inventario del POAM a la plantilla de Excel del POAM del FedRAMP. En la exportación, se ordenan automáticamente las vulnerabilidades abiertas y cerradas de acuerdo con los requisitos del FedRAMP.

Los filtros opcionales o las selecciones de registros permiten personalizar la exportación, lo que admite varios límites de autorización o necesidades de reportes personalizadas.

Robot de automatización de vulnerabilidades de SAR

Configurar el robot de automatización de vulnerabilidades de SAR

El robot de automatización de vulnerabilidades de SAR importa los hallazgos de los reportes de evaluación de seguridad (SAR) anuales y los asigna a los controles pertinentes del FedRAMP.

Acceda al robot desde la aplicación Robots y cargue el archivo de hallazgos de la SAR en la pestaña Datos de trabajo.

Configure la tarea del robot con el nombre del archivo de la SAR y el identificador del proyecto.

El robot analiza el contenido de la SAR y completa el inventario del POAM en la aplicación Resultados.

Revise y complete los registros importados utilizando cuestionarios y vincúlelos a los controles apropiados.

A fin de garantizar la trazabilidad, estos registros se etiquetan para indicar que provienen de la SAR y se vinculan a controles específicos.

Robot OSCAL para POAM

El robot POAM OSCAL forma parte del conjunto de herramientas de reportes del FedRAMP. Este convierte los datos estructurados de vulnerabilidades del inventario del POAM (en la aplicación Resultados) en un formato OSCAL (lenguaje abierto de evaluación de controles de seguridad) legible por máquinas, según lo requieran el FedRAMP y el NIST.

1. Preparar el inventario del POAM

Preparar el inventario del POAM implica garantizar que todos los registros de vulnerabilidades de la colección de resultados del POAM estén completos y actualizados. Usted debe asegurarse de que los campos requeridos, como Nombre de la debilidad, Fecha de detección, Pasos de acciones correctivas e Hitos, estén completados. También puede revisar y completar los registros utilizando cuestionarios si se necesita más información.

2. Acceder al robot POAM OSCAL

Acceda a la aplicación Robots en Diligent One y ubique el robot Exportación de POAM OSCAL, que forma parte del conjunto de herramientas de reportes del FedRAMP.

3. Cargar los archivos requeridos

En la pestaña Datos de trabajo, debe cargar los archivos de configuración o las plantillas requeridos. Algunas versiones pueden no requerir una plantilla. También debe asegurarse de que el inventario del POAM esté correctamente vinculado al robot para admitir un procesamiento preciso de datos.

4. Configurar los parámetros del robot

En la pestaña Tareas, configure el robot proporcionando los parámetros siguientes:

Identificador del proyectoIdentifica el proyecto del FedRAMP asociado con los datos del POAM.

Token de la APIAutentica el acceso con su token HCL para Diligent One.

Cualquier parámetro adicional que refleje su entorno o preferencias de exportación.

5. Ejecutar el robot

Active el robot para iniciar el proceso de exportación. Durante la ejecución, el robot realiza las tareas siguientes:

Extrae datos del inventario del POAM.

Convierte los datos en un archivo OSCAL JSON válido.

Valida la estructura del archivo en función del esquema OSCAL.

6. Descargar el resultado

Una vez completada la tarea, acceda a Detalles de las ejecuciones de las tareas para ver el resultado. El sistema genera un archivo OSCAL POAM JSON que se puede descargar. Este archivo cumple con los requisitos para la presentación ante el FedRAMP y, también, se puede utilizar para una mayor validación.