Como configurar o Single Sign-On (SSO)

O SSO é um processo de autenticação que permite que os usuários acessem vários aplicativos depois de fazer um único login. O Diligent One é compatível com a integração de SSO para qualquer provedor de identidade que aderir ao protocolo OASIS SAML 2.0.

Você pode configurar mais de um provedor de SSO para uma organização.

Sobre o Logon único

Configuração Multi SSOOs clientes podem configurar mais de um provedor de logon único.

Alternando organizações com SSO e sem SSOSe você está alternando entre organizações com e sem SSO habilitado, você será solicitado a inserir suas credenciais da Diligent One. Se você não tiver essas credenciais, você deve configurar uma senha selecionando o link Esqueceu sua senha?. Caso deseje fazer a autenticação usando SSO em todas as suas organizações, informe aos seus administradores do sistema que configurem o SSO para suas organizações sem SSO habilitado. Para obter mais informações, consulte Como configurar o Single Sign-On (SSO).

Experiência de login do administrador do sistema para organizações de SSOOs administradores de sistema agora podem entrar em organizações de SSO usando o e-mail e a senha da Plataforma Diligent One. O objetivo é permitir que nossos clientes refaçam suas configurações de SSO por meio dos Administradores do sistema, caso os usuários não consigam fazer autenticação nas organizações as quais pertencem. Os Administradores do sistema também podem selecionar determinados usuários na organização para ignorar o SSO.

A Plataforma Diligent One não oferece suporte ao aprovisionamento Just-in-Time (JIT)Para nos alinharmos com os melhores padrões de segurança, não oferecemos suporte ao aprovisionamento just-in-time. Combine com o administrador do sistema para habilitar o provisionamento de usuários externos (por exemplo, SCIM) se desejar automatizar o processo de provisionamento de usuários da sua organização.

Use certificados públicos em vez de impressão digital de segurançaAo configurar um novo provedor de SSO ou atualizar um atual, você deve inserir o certificado público em vez da impressão digital de segurança.

Ao configurar ou atualizar o SSO, insira o certificado público (incluindo as linhas BEGIN CERTIFICATE e END CERTIFICATE), que tem o seguinte formato:

-----BEGIN CERTIFICATE-----

<conteúdo do certificado aqui>

-----END CERTIFICATE-----

Permissões

Somente Administradores do Sistema podem configurar as definições de SSO de sua empresa.

Requisitos

- Seu provedor de identidade precisa aderir ao protocolo OASIS SAML 2.0.

- Todos os usuários de uma instância do Diligent One com SSO habilitado precisam fazer a autenticação por meio de um provedor de identidade.

Se seus usuários acessam várias organizações

Os usuários que fazem a autenticação por meio de um provedor de identidade podem fazer isso para várias organizações da Diligent One, desde que todas elas pertençam à mesma empresa.

Para verificar essa informação, consulte "Nome do cliente" nas configurações da organização de cada organização. Esse nome deve ser o mesmo em todas as instâncias que os usuários de SSO precisam acessar. Para obter mais informações, consulte Atualizando as configurações da organização. Como alternativa, você pode usar o seletor de instâncias para verificar se as instâncias em questão estão agrupadas abaixo do mesmo nome da empresa. Para obter mais informações, consulte Alternando entre organizações da Diligent One.

Se precisar alterar a empresa à qual sua instância pertence, entre em contato com o Suporte.

A autenticação não é específica por região. Os usuários podem acessar instâncias do Diligent One em várias regiões.

Se os usuários acessam organizações de treinamento

Os usuários que fazem autenticação por meio de um provedor de identidade podem criar organizações de treinamento automaticamente vinculadas à mesma empresa.

Usuários adicionais podem ser adicionados a essas organizações, contanto que ainda não pertençam a uma organização de treinamento diferente com o mesmo e-mail. Esses usuários devem configurar uma senha para acessar as organizações de treinamento da Diligent One, selecionando o link na página de logon Esqueceu a senha?.

Se os usuários trabalham para várias empresas

Usuários que trabalham para várias empresas podem usar o SSO. Ao fazer logon, eles são solicitados a fazer autenticação com o SSO configurado para a empresa específica que eles estão acessando.

Se você deseja usar SSO e 2FA ao mesmo tempo

Você pode isentar esses usuários da autenticação SSO, permitindo que eles façam logon usando o processo padrão com 2FA. Para obter mais informações, consulte .

Configurando provedores de identidade SSO

Abra a página inicial da plataforma (www.diligentoneplatform.com).

- No painel de navegação esquerdo, selecione Configurações da Plataforma.

A navegação à esquerda apresenta as diferentes opções de definições da plataforma. - Em Gerência da organização, selecione Configurações de segurança.

- Na página Configurações de segurança, na seção Opções de logon único (SSO), selecione Configurar provedor.

- No painel Configuração de logon único, insira os detalhes como descrito na tabela a seguir:

Campo Descrição Domínio personalizado O nome exclusivo que identifica sua instância e permite que os usuários na empresa façam login no Diligent One. O domínio personalizado é o subdomínio da sua instância anexado com um código de região.

ObservaçãoVocê pode mudar o subdomínio da sua instância na página Atualizar Organização. Para obter mais informações, consulte Atualizando as configurações da organização.

Nome Insira um nome para o provedor de identidade. ID da Entidade O URL que identifica o provedor de identidade que está emitindo uma solicitação SAML. Este é um URL específico para seu provedor de identidade. URL de Metadados O URL que a plataforma pode acessar para obter dados da configuração de SSO a partir do seu provedor de identidade. Este é um URL específico para seu provedor de identidade. URL Redirecionar Login A URL do seu provedor de identidade para que os usuários na empresa façam login no Diligent One. URL de Logout A URL para a qual o Diligent One redirecionará os usuários na empresa depois que saírem da plataforma. Certificado público O certificado que é emitido para verificar o dispositivo e o usuário. - Selecione Habilitar.

A seção Opções de logon único (SSO) exibe o provedor de identidade que você adicionou.

Adicionando usuários à lista de permissões para ignorar o SSO

Quando você adiciona várias opções de autenticação, pode isentar usuários do uso de autenticação SSO. Normalmente, essa isenção se aplica a usuários que não são membros de nenhum provedor de identidade. Esses usuários isentos podem continuar entrando com o nome de usuário e a senha.

Todos os administradores do sistema recebem permissões para ignorar o SSO.

Se a autenticação de dois fatores (2FA) estiver habilitada para a sua organização, ela se aplica a todos os usuários, incluindo aqueles com permissão para ignorar o logon único (SSO). Portanto, é importante revisar o acesso de usuário para garantir que ninguém seja bloqueado acidentalmente na plataforma.

- Na seção Opções de logon único (SSO) das Configurações de segurança, selecione a guia +Adicionar usuários ao lado da seção Usuários com permissão para ignorar o SSO.

- No painel Usuários com permissão para ignorar o SSO que é exibido, selecione os usuários que deseja isentar do uso da autenticação SSO.

- Selecione Adicionar usuários.

Você pode usar o campo Pesquisa para encontrar usuários.

Os usuários adicionados à lista para ignorar o SSO aparecem na seção Usuários com permissão para ignorar o SSO.

Removendo usuários da lista de permissões para ignorar o SSO

Para remover usuários adicionados à lista para ignorar o SSO, na seção Usuários com permissão para ignorar o SSO, selecione o ícone remover que aparece ao lado do usuário que deseja remover.

O Administrador do Sistema não pode ser removido da lista de permissão. Todos os administradores do sistema recebem permissões para ignorar.

Desabilitando provedores de identidade SSO

- Na página Configurações de segurança, na seção Opções de logon único (SSO), selecione Abrir detalhes para o provedor de identidade que deseja desabilitar.

- No painel Configuração de logon único, no menu suspenso do campo Status, selecione Desabilitado.

- Selecione Salvar alterações.

- Na caixa de diálogo Confirmar a desabilitação do provedor de SSO que é exibida, selecione Confirmar.

O provedor de identidade SSO é marcado como Desabilitado na seção Opções de logon único (SSO).

Depois de desabilitar um provedor de SSO, os usuários da sua organização não poderão mais entrar usando o provedor. No entanto, as informações do provedor permanecem salvas.

Habilitando um provedor de identidade SSO desabilitado

- Na página Configurações de segurança, na seção Opções de logon único (SSO), selecione Abrir detalhes para o provedor de identidade que deseja habilitar.

- No painel Configuração de logon único, no menu suspenso do campo Status, selecione Habilitado.

- Selecione Salvar alterações.

O provedor de identidade SSO é marcado como Habilitado na seção Opções de logon único (SSO).

Removendo provedores de identidade SSO

- Na página Configurações de segurança, na seção Opções de logon único (SSO), selecione Abrir detalhes para o provedor de identidade que deseja remover.

- No painel Configuração de logon único, selecione Remover.

- Na caixa de diálogo Confirmar a remoção do provedor de SSO que é exibida, selecione Confirmar.

Depois de remover um provedor de SSO, os usuários da sua organização não poderão mais entrar usando esse provedor. As informações do provedor também são excluídas.

URLs do provedor de serviço da plataforma Diligent One

Ao configurar o seu provedor de identidade SSO, você precisará das seguintes URLs do provedor de serviço da Plataforma Diligent One:

- Um dos IDs de entidade do provedor de serviço

- https://accounts.diligentoneplatform.com/saml/metadata/your_custom_domain

- https://accounts.highbond.com/saml/metadata/your_custom_domain

Dica

A URL de ID da entidade também funciona como o endpoint de metadados da Plataforma Diligent One.

- Uma das URLs do consumidor de asserção do provedor de serviço

- https://accounts.diligentoneplatform.com/saml/sso/consume/your_custom_domain

- https://accounts.highbond.com/saml/sso/consume/your_custom_domain

Observação

O suporte para o www.highbond.com termina em 31 de julho de 2026.

Usar o arquivo de metadados do Prestador de Serviço

Depois que o SSO estiver habilitado para a sua organização, você poderá acessar o arquivo de metadados do prestador de serviço, que pode ser enviado ao seu provedor de identidade.

Copie uma das URLs de ID da entidade do provedor de serviço:

- https://accounts.diligentoneplatform.com/saml/metadata/ seu_dominio_personalizado

- https://accounts.highbond.com/saml/metadata/ seu_dominio_personalizado

Cole a URL em um navegador da web.

O arquivo XML de metadados será baixado para o seu sistema.

Faça o upload dele para o seu provedor de identidade.

Fazer login quando o SSO está habilitado

Há duas formas de os usuários fazerem login quando o SSO está habilitado.

O que acontece quando o SSO está habilitado?

Quando o SSO está habilitado, você pode entrar pelo endereço www.diligentoneplatform.com, clicando em Continuar com SSO e fornecendo o domínio personalizado.

Como alternativa, você pode acessar o Diligent One usando o link do aplicativo do Diligent One na página inicial do provedor de identidade.

Você é redirecionado para o Diligent One por meio do seu provedor de identidade quando acessa qualquer aplicativo do Diligent One (incluindo clicar em um link em um e-mail enviado pela plataforma).

Quando o SSO está habilitado, você não pode entrar com seu e-mail e senha nem mudar sua senha. No entanto, se você for um Administrador do sistema ou um usuário listado como alguém que pode ignorar o SSO, poderá entrar com seu e-mail e senha.

Você não pode alterar endereços de e-mail se o SSO estiver habilitado na sua organização. No entanto, se sua organização tiver habilitado o SSO e o SCIM, é possível alterar os endereços de e-mail.

Para uma organização onde apenas o SSO está habilitado, os endereços de e-mail atualizados são tratados como novas contas, impedindo que os usuários acessem informações associadas às suas credenciais anteriores. Portanto, caso seja necessário alterar endereços de e-mail para essas organizações, o Administrador do sistema deve primeiro, desabilitar o SSO na Diligent One, atualizar o endereço de e-mail e em seguida, reabilitar o SSO.

Para uma organização onde o SCIM está habilitado, as alterações de endereço de e-mail do seu provedor de identidade são automaticamente refletidos na Plataforma Diligent One.

Eu preciso inserir meu domínio personalizado toda vez que fizer login?

- Se você fizer login pelo seu provedor de identidade, não precisará fornecer um domínio personalizado todas as vezes.

- Se você fizer login pelo Diligent One, poderá acessar um dos URLs a seguir para evitar entrar um domínio personalizado toda vez:

- https://accounts.diligentoneplatform.com/saml/sso?custom_domain=your-custom-domain

- https://accounts.highbond.com/saml/sso?custom_domain=your-custom-domain

Observação

O suporte para o www.highbond.com termina em 31 de julho de 2026.

Entrando em várias organizações da Diligent One

Se tiver acesso a várias organizações da Diligent One, você será direcionado à organização usada mais recentemente. Se você pertence a organizações com SSO habilitado e SSO não habilitado, deverá configurar uma senha para fazer logon na organização com SSO não habilitado. Para fazer isso, selecione o link Esqueceu a senha?.

Se você tiver acesso a várias organizações da Diligent One, pode facilmente alternar entre elas. Para obter mais informações, consulte Alternando entre organizações da Diligent One.

Ao alternar entre organizações, você será solicitado a fornecer as credenciais de autenticação da organização para a qual está alternando, caso ainda não tenha feito autenticação nessa organização.

Fazer logout quando o SSO está habilitado

O Diligent One é compatível com SLO (Single Logout) usando o fluxo de trabalho iniciado pelo provedor de identidade.

Use um dos seguintes URLs de SLO:

https://accounts.diligentoneplatform.com/saml/slo/your-domínio-personalizado

https://accounts.highbond.com/saml/slo/seu-domínio-personalizado

Observação

O suporte para o www.highbond.com termina em 31 de julho de 2026.

Como funciona a validade da sessão

Quando uma sessão do Diligent One expira ou quando você tenta fazer logout da plataforma, primeiro precisa fazer logout do provedor de identidade. Caso contrário, você será automaticamente conectado ao Diligent One.

Por exemplo, se a validade da sessão da sua organização for de três horas, e a validade da sessão do seu provedor de identidade for de três dias, você ficará conectado automaticamente no Diligent One por três dias.

Por questões de segurança, sua empresa precisa verificar se a validade do seu provedor de identidade é menor que a validade da sessão da sua intância.

Você pode mudar a validade da sessão da sua organização na página Atualizar Organização. Para obter mais informações, consulte Atualizando as configurações da organização.

Adicionar usuários a uma organização Diligent One com SSO habilitado

A Diligent One é compatível com provisionamento externo de SCIM. Se o seu provedor de identidade tiver SCIM como opção, você poderá provisionar usuários na plataforma automaticamente. No entanto, se o seu provedor de identidade não tiver SCIM, você deverá adicionar seus usuários SSO manualmente na organização da Diligent One para que tenham acesso à plataforma.

Assinaturas e acesso aos aplicativos do Diligent One

O usuário não terá assinaturas atribuídas nem acesso a qualquer aplicativo do Diligent One. Os Administradores do Sistema devem atribuir aos usuários uma função e uma assinatura na página inicial da plataforma para garantir que eles tenham acesso na instância.

Desabilitando o SSO

Se sua empresa habilitar o SSO e mais tarde decidir desabilitá-lo:

- Os usuários que não configuraram uma senha antes de o SSO ser habilitado deverão selecionar Redefinir senha na página de entrada para obter uma senha.

- Os usuários que configuraram uma senha antes de o SSO ser habilitado poderão entrar com seu próprio nome de usuário e senha.

SSO e SAML

O Diligent One é compatível com a integração de SSO para qualquer provedor de identidade que aderir ao protocolo OASIS Security Assertion Markup Language 2.0 (SAML 2.0). O OASIS SAML 2.0 é um formato para comunicar e autenticar identidades entre dois aplicativos web.

O OASIS SAML 2.0 envolve:

- Um usuário solicitando um serviço.

- Um provedor de serviço ou aplicativo que forneça serviço (Diligent One).

- Um provedor de identidade ou repositório que gerencia informações de usuários.

Para instâncias com SSO habilitado, os usuários são autenticados quando fazem login no Diligent One usando um provedor de identidade SAML compatível. Se o usuário não estiver habilitado no provedor de identidade SAML da sua empresa, ele terá o acesso negado.

Fluxos de trabalho compatíveis

Quando as configurações de SSO estiverem definidas, os seguintes fluxos de trabalho serão compatíveis:

- Iniciado pelo provedor de identidade: Acessar o Diligent One na página inicial do provedor de identidade.

- Iniciado pelo provedor de serviço: Acessar o Diligent One na página inicial da plataforma.

Configuração da integração do SAML 2.0 com o Okta para a Plataforma Diligent One

Configurar o SAML 2.0 com o Okta envolve etapas na Plataforma Diligent One e no Okta.

Etapas a serem realizadas na plataforma Diligent One

Acesse accounts.diligentoneplatform.com.

- No painel de navegação esquerdo, selecione Configurações da Plataforma.

A navegação à esquerda apresenta as diferentes opções de definições da plataforma. - Em Gerência da organização, selecione Configurações de segurança.

- Na página Configurações de segurança, na seção Opções de logon único (SSO), selecione Configurar provedor.

- No painel de configuração de logon único, copie e cole os valores correspondentes da guia Sign On da sua administração do Okta. Os campos estão descritos na seguinte tabela:

Campo Valor SAML 2.0 da Administração Okta Domínio personalizado Não aplicável no Okta.

Esse campo é para o nome exclusivo que identifica sua instância e permite que os usuários na empresa façam login no Diligent One. O domínio personalizado é o subdomínio da sua instância anexado com um código de região.

ObservaçãoVocê pode mudar o subdomínio da sua instância na página Atualizar Organização. Para obter mais informações, consulte Atualizando as configurações da organização.

Nome Não aplicável no Okta.

Insira um nome para o provedor de identidade.

ID da Entidade Emitente

URL de Metadados URL de Metadados

O URL que a Plataforma Diligent One pode acessar para obter dados da configuração de SSO a partir do seu provedor de identidade. Este é um URL específico para seu provedor de identidade.

URL Redirecionar Login URL de Sign on

URL de Logout URL de Sign out

Certificado público Selecione Fazer download ao lado de Assinar certificado.

Abra o certificado com um editor de texto.

Copie e cole todos os valores no campo Certificado público da plataforma Diligent One.

- Selecione Habilitar.

Etapas a serem realizadas no Okta

Navegue até Aplicativos > Aplicativos > Procurar Catálogo de Aplicativos e procure o Diligent One.

Selecione a guia Geral do aplicativo Diligent One SAML e, em seguida, selecione Editar.

No campo Domínio personalizado, digite o valor que você tem na configuração do Diligent One SSO.

Selecione Salvar.

Agora você pode se autenticar por meio do bloco Diligent One no seu painel do Okta.

Para entrar por meio do SSO iniciado por SP (provedor de serviços iniciado), siga as etapas a seguir:

Acesse accounts.diligentoneplatform.com.

Selecione Continuar com o SSO.

Na página Entrar, digite seu domínio personalizado e selecione Continuar.

Se você ainda não estiver conectado, será solicitado que entre pelo Okta.

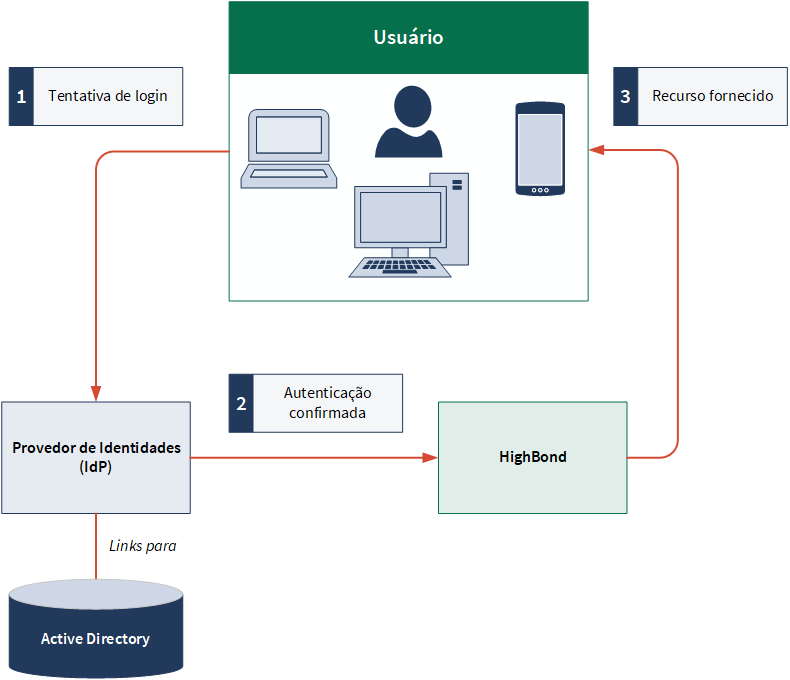

Processo de autenticação iniciado pelo provedor de identidade

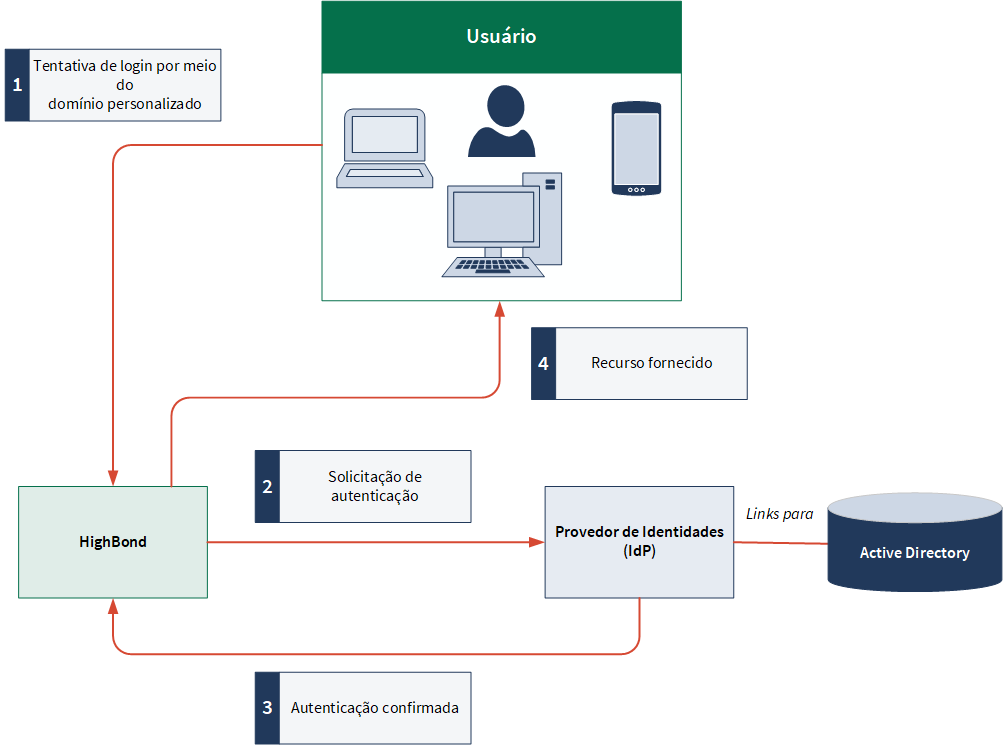

Processo de autenticação iniciado pelo prestador de serviço

Exclusão de usuários que saem da empresa

Quando usuários deixam a empresa, seu processo de exclusão os remove do provedor de identidade. O impacto nos usuários varia dependendo das organizações às quais eles estavam associados e das configurações específicas dessas organizações.

- Se os usuários fizerem parte apenas de suas organizações com SSO habilitado, eles não poderão mais acessar essas organizações na Diligent One.

- Se os usuários pertenciam à organizações com e sem SSO habilitado:

- Se você remover o usuário do seu provedor de identidade, deverá garantir que os usuários sejam removidos da organização da Diligent One. O Administrador do sistema deve remover os usuários de outras organizações que não sejam SSO.

- Se você remover manualmente usuários das organizações ativadas para SSO, ele ainda poderá acessar instâncias não SSO depois de redefinir a senha.