Implementare il flusso di lavoro FedRAMP POAM

In questa sezione, scopri il flusso di lavoro FedRAMP POAM, che prevede l'automazione tramite due robot distinti:

Robot di automazione della scansione di sicurezzaInserisce le vulnerabilità da strumenti di scansione esterni, come Tenable, Rapid7 e Qualys.

Robot di automazione delle vulnerabilità SARImporta le vulnerabilità identificate nei rapporti annuali di valutazione della sicurezza (SAR).

Ogni robot presenta un processo di configurazione unico e contribuisce alla creazione di un inventario POAM completo. Le sezioni seguenti descrivono come configurare ciascun robot.

Che cos'è POAM?

Il Plan of Action and Milestones (POAM) è un report obbligatorio e regolamentato che i fornitori di servizi cloud (CSP) presentano mensilmente come parte del processo di autorizzazione FedRAMP. Il report documenta tutte le vulnerabilità di sicurezza informatica identificate all'interno del perimetro di autorizzazione FedRAMP di un CSP. Inoltre, delinea i piani di rimedio, gli aggiornamenti sui progressi e gli obiettivi intermedi per la risoluzione di tali vulnerabilità. Questo report continuo fornisce ai revisori governativi visibilità sullo stato di sicurezza del CSP e sulle attività di gestione del rischio.

Ogni record POAM include in genere da 25 a 30 attributi per ogni vulnerabilità. Questi attributi possono includere il nome e la descrizione della debolezza, l'identificativo della fonte, la risorsa interessata, lo stato, le fasi di rimedio pianificate, le date delle milestone e le parti responsabili. Il POAM funge da artefatto di conformità e strumento di monitoraggio operativo. Invece di essere un documento una tantum, è un documento vivo che i CSP aggiornano regolarmente.

Ruoli e prerequisiti per POAM

Abbonamento al bundle del kit di strumenti IT Compliance - Federal Contracting Compliance.

Privilegi di amministratore per le applicazioni Progetti, Risultati e Robot. Ottenimento dei controlli di base FedRAMP pertinenti, se necessario.

Dove implementare POAM

Puoi implementare il flusso di lavoro POAM utilizzando le applicazioni Robot, Progetti, Raccolta dei risultati e Questionari di Diligent One.

Robot automatizza l'ingestione e la normalizzazione dei dati sulle vulnerabilità provenienti da scansioni di sicurezza esterne. Popola l'Inventario POAM con record di vulnerabilità strutturati e importa i risultati dei Security Assessment Report (SAR) collegati a specifici controlli FedRAMP.

Progetti rappresenta lo spazio di lavoro principale per configurare i programmi FedRAMP in Diligent One. Le vulnerabilità POAM identificate nelle valutazioni annuali (SAR) sono documentate nei progetti FedRAMP e collegate ai controlli appropriati.

Risultati ospita l'Inventario POAM sotto forma di raccolta di risultati. La sua struttura si allinea al modello FedRAMP POAM Excel e supporta più di 30 attributi.

Questionari consente ai team di sicurezza di inserire e completare manualmente i record di vulnerabilità con i dettagli che non vengono catturati dai dati di scansione, tra cui le milestone, le azioni di rimedio, le dipendenze dai fornitori, le motivazioni e le modifiche.

Rapporti di impatto esporta l'Inventario POAM nel modello ufficiale FedRAMP POAM Excel. Estrae i dati normalizzati e arricchiti direttamente dalla Raccolta dei risultati.

Nota

La funzione Rapporti di impatto non è inclusa nell'installazione predefinita del kit di strumenti. Per abilitare e configurare l'esportazione dei report nel tuo ambiente, coordinati con il team dei Servizi Professionali.

Passaggi

Robot di automazione della scansione di sicurezza

1. Configurazione della mappa

Ogni scanner di sicurezza genera un file CSV che elenca le vulnerabilità identificate. La struttura di questi file varia a seconda dello scanner utilizzato. Per garantire un'integrazione accurata con il rapporto POAM (Plan of Action and Milestones) di FedRAMP, è importante capire come l'output dello scanner corrisponde ai campi POAM richiesti.

Per supportare questa integrazione, è necessario creare una chiave di mappatura per ogni scanner di sicurezza. Se il formato CSV rimane coerente, questa chiave di mappatura deve essere creata solo una volta per ogni scanner e può essere riutilizzata con i futuri file CSV provenienti dalla stessa fonte.

Poiché ogni scanner produce dati diversi, è essenziale esaminare il file CSV per determinare l'allineamento di ogni colonna con il campo POAM corrispondente. La chiave di mappatura deve essere un file CSV che segue un formato a tre colonne:

Colonna AAttributi del rapporto POAM (ad esempio, nome del punto debole, data di rilevamento).

Colonna BNomi delle colonne corrispondenti dal CSV della scansione di sicurezza.

Colonna CAttributi richiesti (Sì o No) per determinare l'unicità e i criteri di inclusione.

Questa colonna svolge un ruolo fondamentale nel determinare se un record di vulnerabilità è unico e deve essere incluso nell'Inventario POAM. Contrassegnare un attributo come Sì indica che è necessario per identificare l'univocità ed evitare la duplicazione durante l'ingestione automatica.

Il robot Security Scan Automation utilizza gli attributi contrassegnati da Sì per confrontare i record di vulnerabilità in arrivo con le voci esistenti nell'Inventario POAM. Questo confronto impedisce l'aggiunta di record duplicati.

Almeno un attributo deve essere contrassegnato con Sì per consentire al robot di eseguire controlli di univocità. Senza questo requisito, il robot non può determinare se una vulnerabilità è nuova o già presente.

Ad esempio, se l'ID CVE è contrassegnato come obbligatorio, il robot controllerà se il CVE esiste già nell'Inventario POAM. In caso affermativo, il record viene ignorato; in caso contrario, viene aggiunto.

Puoi contrassegnare più attributi come obbligatori per definire l'univocità utilizzando una combinazione di campi.

Ad esempio, se vuoi segnalare lo stesso CVE per diverse risorse, puoi contrassegnare sia CVE sia Identificativo risorsa come obbligatori. Questo permette al robot di trattare ogni coppia CVE-Risorsa come una vulnerabilità distinta.

L'etichettatura di almeno un attributo come richiesto è obbligatoria affinché il robot Security Scan funzioni correttamente e garantisca un monitoraggio accurato e deduplicato delle vulnerabilità.

2. Caricare i dati della scansione di sicurezza e configurare l'attività del robot

Carica la chiave di mappatura CSV e il file di scansione di sicurezza nella scheda Dati di lavoro del robot Security Scan Automation e fornisci i seguenti parametri nella scheda Attività:

| Parametro | Dettaglio |

|---|---|

| File di mappatura della scansione di sicurezza | Il nome del file di mappatura caricato nella scheda Dati di lavoro del robot. |

| File di scansione di sicurezza | Il nome del file della scansione di sicurezza caricato nella scheda Dati di lavoro del robot. |

| Fonte di rilevamento della debolezza | Lo scanner di sicurezza che ha prodotto il file CSV, ad esempio Tenable. |

Nota

Per ogni tipo di scansione, come Tenable o Twistlock, viene creata un'attività del robot separata con parametri configurati per soddisfare i requisiti specifici di quello scanner e mantenere la chiarezza, evitare la sovrascrittura dei parametri e supportare l'elaborazione parallela.

3. Eseguire il robot di automazione della scansione di sicurezza

Dopo aver aggiunto i parametri, puoi far funzionare manualmente il robot all'interno dell'applicazione Robot. Il robot si assicura di:

Analizzare il file di scansione utilizzando la chiave di mappatura.

Normalizzare e importare le vulnerabilità nell'Inventario POAM.

Evitare i duplicati utilizzando le combinazioni di attributi richiesti.

Contrassegnare le vulnerabilità chiuse in precedenza che riappaiono nelle nuove scansioni.

4. Esaminare i record nell'Inventario POAM

Dopo che il robot ha operato con successo, i team di sicurezza accedono all'Inventario POAM nell'applicazione Risultati per esaminare i record. Il completamento di un record POAM richiede in genere la combinazione di informazioni provenienti da tre fonti distinte nel corso di un normale flusso di lavoro:

- Circa un terzo degli attributi viene popolato automaticamente attraverso le scansioni di sicurezza utilizzando il robot di automazione della scansione di sicurezza FedRAMP. Gli esempi includono il nome della debolezza, la descrizione della debolezza, l'identificativo dell'attività, la valutazione del rischio originale e campi simili. Questi campi vengono popolati automaticamente in base agli output della scansione e mappati ai campi POAM richiesti.

Un altro terzo viene completato manualmente utilizzando il questionario strutturato, che viene assegnato a risorse interne come i team di ingegneri responsabili della bonifica. Questi team forniscono dettagli critici sulla bonifica, come le milestone, il piano di bonifica complessivo, le risorse necessarie, i responsabili e altre specifiche richieste per il completamento del report POAM. Per ulteriori informazioni, consulta Distribuire i questionari.

Ad esempio, quando lo specialista POAM identifica una vulnerabilità, assegna il questionario al team appropriato, che lo completa per fornire il contesto di bonifica necessario.

Le restanti colonne riguardano le richieste di deviazione, che devono essere compilate solo in casi specifici. Gli attributi di deviazione si applicano quando il provider di servizi cloud (CSP) chiede a FedRAMP di prendere in considerazione l'estensione dell'accordo sul livello di servizio (SLA). Ad esempio, possono giustificare che una vulnerabilità è meno rischiosa di quanto suggerito dalla scansione o che si tratta di un falso positivo. Queste colonne includono Requisito operativo, Motivazione della deviazione, Documenti di supporto, Dipendenza dal fornitore, Data dell'ultimo check-in del fornitore, Nome del prodotto dipendente dal fornitore, Valutazione del rischio corretta e Falso positivo. Se il CSP non sta cercando di ottenere una data di scadenza successiva o un adeguamento del rischio, questi campi rimarranno in genere vuoti fino all'esportazione.

Questa fase di revisione assicura che ogni record POAM sia completo, accurato e allineato ai requisiti di reporting FedRAMP attraverso l'automazione, l'inserimento manuale o un approccio di deviazione condizionale.

5. Personalizzare la visualizzazione dei record POAM in Risultati

Puoi personalizzare la visualizzazione dei record POAM nell'applicazione Risultati utilizzando le funzioni di personalizzazione integrate come la formattazione condizionale, la codifica colori, il riordino delle colonne e le impostazioni di visibilità delle colonne. Queste opzioni ti consentono di evidenziare le vulnerabilità prioritarie, di mettere in primo piano i campi utilizzati di frequente e di nascondere i dati meno rilevanti per ridurre il disordine visivo. Inoltre, puoi utilizzare le visualizzazioni dei report per monitorare le tendenze e i progressi della correzione e aggiungere interpretazioni per annotare i record con un contesto o una motivazione. Queste funzionalità aiutano a semplificare la gestione delle vulnerabilità e a supportare un reporting e un processo decisionale più efficaci. Per ulteriori informazioni, consulta Visualizzare i dati della tabella.

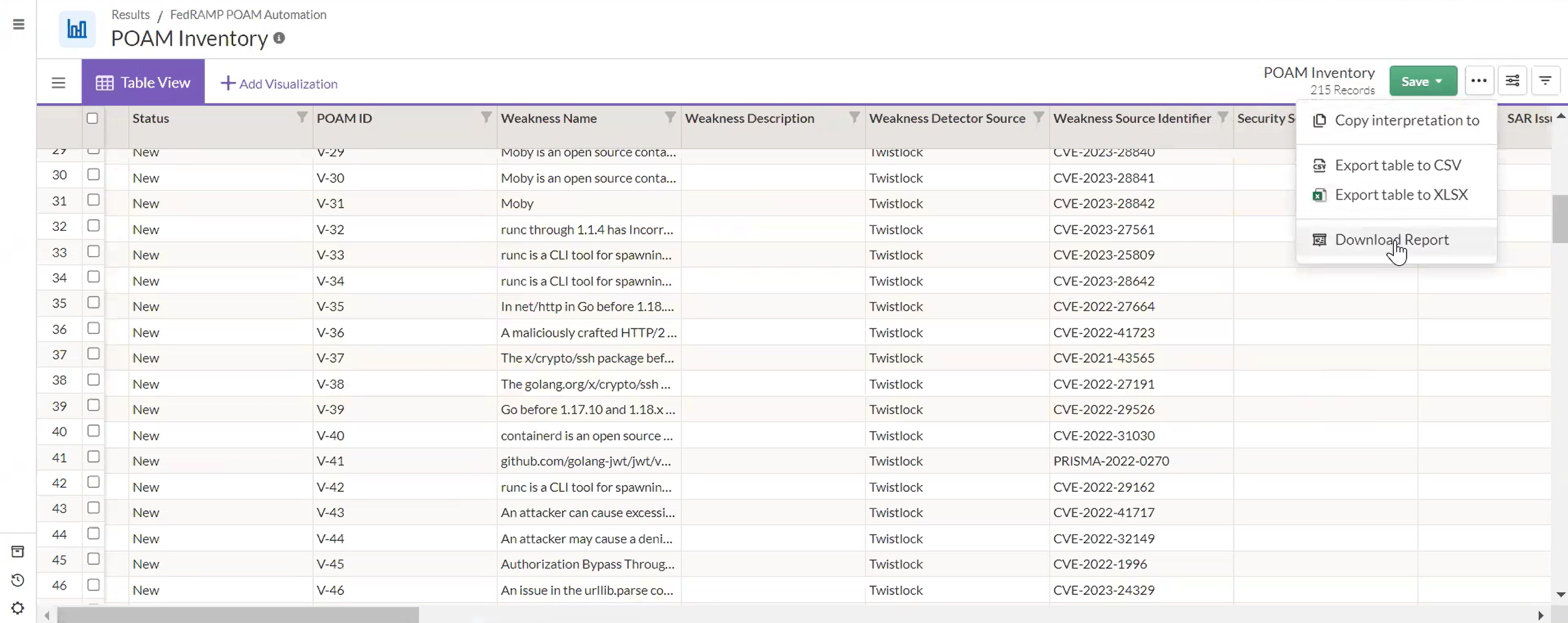

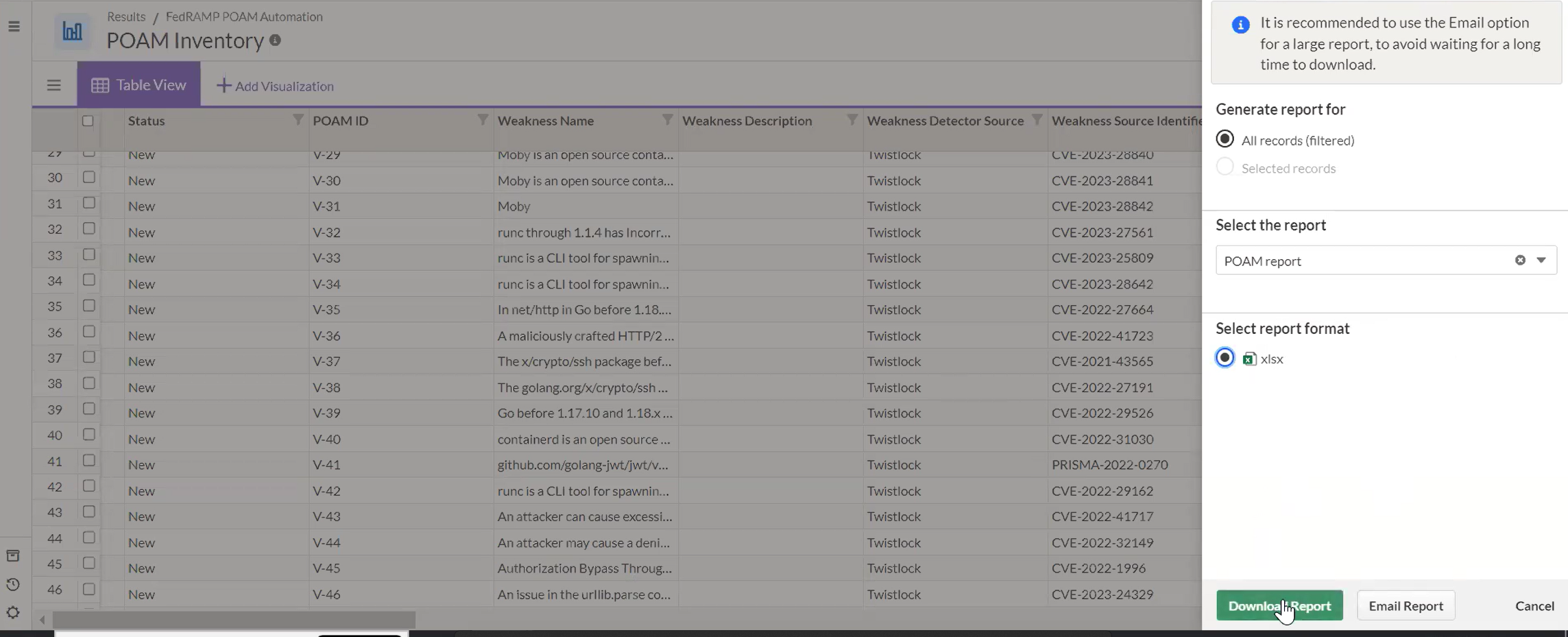

6. Esportare i record nel report POAM

Dopo aver completato tutti i record e averne esaminato gli stati, la funzione Rapporti di impatto viene utilizzata per esportare l'Inventario POAM nel modello FedRAMP POAM Excel. L'esportazione ordina automaticamente le vulnerabilità aperte e chiuse in base ai requisiti FedRAMP.

I filtri opzionali o le selezioni dei record consentono di personalizzare l'esportazione, supportando più limiti di autorizzazione o esigenze di reporting personalizzate.

Robot di automazione delle vulnerabilità SAR

Configurare il robot di automazione delle vulnerabilità SAR

Il robot di automazione delle vulnerabilità SAR importa i risultati dei report annuali di valutazione della sicurezza (SAR) e li mappa con i relativi controlli FedRAMP.

Accedi al robot dall'applicazione Robot e carica il file dei risultati SAR nella scheda Dati di lavoro.

Configura l'attività del robot con il nome del file SAR e l'ID del progetto.

Il robot analizza il contenuto del SAR e popola l'inventario POAM nell'applicazione Risultati.

Esamina e completa i record importati utilizzando i questionari e collegandoli ai controlli appropriati.

Questi record vengono etichettati come di provenienza SAR e collegati a controlli specifici per la tracciabilità.

Robot POAM OSCAL

Il robot POAM OSCAL fa parte del kit di strumenti FedRAMP Reporting. Converte i dati strutturati sulle vulnerabilità dall'Inventario POAM (nell'applicazione Risultati) in un formato OSCAL (Open Security Controls Assessment Language) leggibile dal computer, come richiesto da FedRAMP e NIST.

1. Preparare l'Inventario POAM

Preparare l'Inventario POAM significa assicurarsi che tutti i record di vulnerabilità nella raccolta dei risultati POAM siano completi e aggiornati. Devi assicurarti che i campi obbligatori, come il nome del punto debole, la data di rilevamento, le fasi di riparazione e le milestone, siano popolati. Puoi anche rivedere e completare i record utilizzando questionari se sono necessarie ulteriori informazioni.

2. Accedere al robot POAM OSCAL

Accedi all'applicazione Robot di Diligent One e individua il robot POAM OSCAL Export, che fa parte del kit di strumenti FedRAMP Reporting.

3. Caricare i file richiesti

Nella scheda Dati di lavoro, si caricano i file di configurazione o i modelli richiesti. Alcune versioni potrebbero non richiedere un modello. Devi anche assicurarti che l'Inventario POAM sia correttamente collegato al robot per supportare un'elaborazione accurata dei dati.

4. Configurare i parametri del robot

Nella scheda Attività, configura il robot fornendo i seguenti parametri:

ID del progettoIdentifica il progetto FedRAMP associato ai dati POAM.

Token APIAutentica l'accesso utilizzando il tuo token HCL di Diligent One.

Qualsiasi parametro aggiuntivo che rifletta il tuo ambiente o le tue preferenze di esportazione.

5. Eseguire il robot

Avvia il processo di esportazione attivando il robot. Durante l'esecuzione, il robot esegue le seguenti azioni:

Estrae i dati dall'Inventario POAM.

Converte i dati in un file JSON OSCAL valido.

Convalida la struttura del file rispetto allo schema OSCAL.

6. Scaricare l'output

Al termine dell'attività, puoi visualizzare l'output navigando su Dettagli dell'esecuzione dell'attività. Il sistema genera un file OSCAL POAM JSON che puoi scaricare. Questo file soddisfa i requisiti per l'invio di FedRAMP e può essere utilizzato anche per un'ulteriore convalida.