FedRAMP POAM-workflow implementeren

Lees meer over de FedRAMP POAM-workflow in dit gedeelte. Hierin wordt automatisering met twee verschillende robots beschreven:

Security Scan Automation-robotNeemt beveiligingslekken op van externe scanprogramma's, zoals Tenable, Rapid7 en Qualys.

Automatiseringsrobot voor SAR-beveiligingslekkenImporteert beveiligingslekken die zijn vastgesteld in jaarlijkse beveiligingsbeoordelingsrapporten (SAR's).

Elke robot heeft een uniek configuratieproces en draagt bij aan het samenstellen van een complete POAM-inventaris. In de volgende gedeelten wordt beschreven hoe elke robot moet worden geconfigureerd.

Wat is POAM?

Plan of Action and Milestones (POAM) is een vereist, gereguleerd rapport dat cloudserviceproviders (CSP's) maandelijks indienen als onderdeel van het FedRAMP-autorisatieproces. In het rapport zijn alle beveiligingslekken in de cyberbeveiliging vastgelegd die binnen de FedRAMP-autorisatiegrens van een CSP zijn vastgesteld. Het bevat ook herstelplannen, voortgangsupdates en beoogde mijlpalen voor het oplossen van deze beveiligingslekken. Deze continue rapportage biedt beoordelaars van de overheid inzicht in de beveiligingsstatus en risicobeheeractiviteiten van de cloudserviceprovider.

Elke POAM-record bevat doorgaans 25 tot 30 attributen voor elk beveiligingslek. Deze attributen kunnen de naam en beschrijving van het beveiligingslek, de broncode, de betrokken asset, de status, de geplande herstelstappen, mijlpaaldatums en verantwoordelijke partijen omvatten. De POAM functioneert als een nalevingsartefact en als een operationele trackingtool. In plaats van als eenmalige indiening te dienen, blijft het een levend document dat de cloudserviceproviders regelmatig bijwerken.

Rollen en voorwaarden voor POAM

Abonnement op de bundel IT Compliance – Federal Contracting Compliance Toolkit.

Beheerdersrechten voor de apps Projecten, Resultaten en Robots. Verkrijg indien nodig de relevante FedRAMP-basislijncontroles.

Waar implementeer ik POAM?

U kunt de POAM-workflow implementeren met de apps Robots, Projecten, Resultaten verzamelen en Vragenlijsten in Diligent One.

Robots automatiseren de opname en normalisatie van beveiligingslekgegevens van externe beveiligingsscans. Ze vullen de POAM-inventaris met gestructureerde records van beveiligingslekken en importeren bevindingen uit beveiligingsbeoordelingsrapporten (SAR's) die zijn gekoppeld aan specifieke FedRAMP-controles.

Projecten dienen als de primaire werkruimte voor het configureren van FedRAMP-programma's in Diligent One. De in de jaarlijkse beoordelingen vastgestelde POAM-beveiligingslekken worden gedocumenteerd binnen FedRAMP-projecten en gekoppeld aan de passende controles.

Resultaten hosten de POAM-inventaris in de vorm van een resultatenverzameling. De structuur ervan is afgestemd op de Excel-sjabloon van FedRAMP POAM en ondersteunt meer dan 30 attributen.

Vragenlijsten stellen beveiligingsteams in staat om handmatig records van beveiligingslekken in te voeren en in te vullen met details die niet zijn vastgelegd via scangegevens, zoals mijlpalen, herstelacties, afhankelijkheden van leveranciers, beweegredenen en aanpassingen.

Impactrapport exporteert de POAM-inventaris naar de officiële Excel-sjabloon van FedRAMP POAM. Het haalt genormaliseerde en verrijkte gegevens rechtstreeks uit de resultatenverzameling.

Opmerking

De functie Impactrapport maakt geen deel uit van de standaardinstallatie van de toolkit. Overleg met het team Professionele services om deze rapportage-export in uw omgeving in te schakelen en te configureren.

Stappen

Security Scan Automation-robot

1. Kaartconfiguratie

Elke beveiligingsscanner genereert een CSV-bestand met geïdentificeerde beveiligingslekken. De structuur van deze bestanden is afhankelijk van de gebruikte scanner. Voor een nauwkeurige integratie met het POAM-rapport (Plan of Action and Milestones) van FedRAMP is het belangrijk om te begrijpen hoe de uitvoer van de scanner wordt gekoppeld aan de vereiste POAM-velden.

Om deze integratie te ondersteunen, moet voor elke beveiligingsscanner een toewijzingssleutel worden gemaakt. Als de CSV-indeling consistent blijft, hoeft deze toewijzingssleutel slechts eenmaal per scanner te worden gemaakt en kan deze opnieuw worden gebruikt met toekomstige CSV-bestanden van dezelfde bron.

Omdat elke scanner gegevens verschillend uitvoert, is het controleren van het CSV-bestand essentieel om te bepalen hoe elke kolom is uitgelijnd met het bijbehorende POAM-veld. De toewijzingssleutel moet een CSV-bestand zijn met een indeling met drie kolommen:

Kolom APOAM-rapportattributen (bijvoorbeeld naam van beveiligingslek, detectiedatum).

Kolom BCorresponderende kolomnamen uit het CSV-bestand van de beveiligingsscan.

Kolom CVereiste attributen (Ja of Nee) om uniekheid en inclusiecriteria te bepalen.

Deze kolom speelt een cruciale rol bij het bepalen of een beveiligingslekrecord uniek is en moet worden opgenomen in de POAM-inventaris. Als u een attribuut markeert als Ja betekent dit dat dit attribuut nodig is om uniekheid te identificeren en duplicatie tijdens geautomatiseerde inname te voorkomen.

De Security Scan Automation-robot gebruikt de attributen die met Ja zijn gemarkeerd om inkomende beveiligingslekrecords te vergelijken met bestaande items in de POAM-inventaris. Deze vergelijking voorkomt dat er dubbele records worden toegevoegd.

Ten minste één attribuut moet zijn gemarkeerd met Ja om de robot in staat te stellen om op uniekheid te controleren. Zonder deze voorwaarde kan de robot niet bepalen of een beveiligingslek nieuw is of al aanwezig is.

Als de CVE-ID bijvoorbeeld is gemarkeerd als vereist, controleert de robot of de CVE al bestaat in de POAM-inventaris. Als dit het geval is, wordt de record overgeslagen; als dit niet het geval is, wordt deze toegevoegd.

U kunt meerdere attributen markeren als vereist om uniekheid te definiëren met behulp van een combinatie van velden.

Als u bijvoorbeeld dezelfde CVE voor verschillende assets wilt rapporteren, kunt u zowel CVE als Asset-ID markeren als vereist. Hierdoor kan de robot elk CVE-Asset-paar behandelen als een afzonderlijk beveiligingslek.

Het labelen van minstens één attribuut is verplicht voor een correcte werking van de Security Scan-robot en een nauwkeurige, gededupliceerde opsporing van beveiligingslekken.

2. Beveiligingsscangegevens uploaden en robottaken configureren

Upload het CSV-bestand met de toewijzingssleutel en de beveiligingsscan naar het tabblad Werkgegevens van de Security Scan Automation-robot en geef de volgende parameters op in het tabblad Taken:

| Parameter | Detail |

|---|---|

| Security Scan-toewijzingsbestand | De naam van het toewijzingsbestand dat is geüpload naar het tabblad Werkgegevens van de robot. |

| Beveiligingsscanbestand | De naam van het beveiligingsscanbestand dat is geüpload naar het tabblad Werkgegevens van de robot. |

| Detectiebron voor beveiligingslekken | De beveiligingsscanner waarmee het CSV-bestand is gemaakt, bijvoorbeeld Tenable. |

Opmerking

Er wordt een afzonderlijke robottaak gemaakt voor elk scantype, zoals Tenable of Twistlock, met parameters die zijn geconfigureerd om te voldoen aan de specifieke vereisten van die scanner en helderheid te behouden, te voorkomen dat parameters worden overschreven en parallelle verwerking te ondersteunen.

3. De Security Scan Automation-robot uitvoeren

Nadat de parameters zijn toegevoegd, kunt u de robot handmatig uitvoeren in de Robots-app. De robot zorgt ervoor dat:

Het scanbestand wordt geparseerd met de toewijzingssleutel.

Beveiligingslekken in de POAM-inventaris worden genormaliseerd en geïmporteerd.

Dubbele items worden vermeden met de vereiste attribuutcombinaties.

Eerder gesloten beveiligingslekken die opnieuw in nieuwe scans verschijnen, worden gemarkeerd.

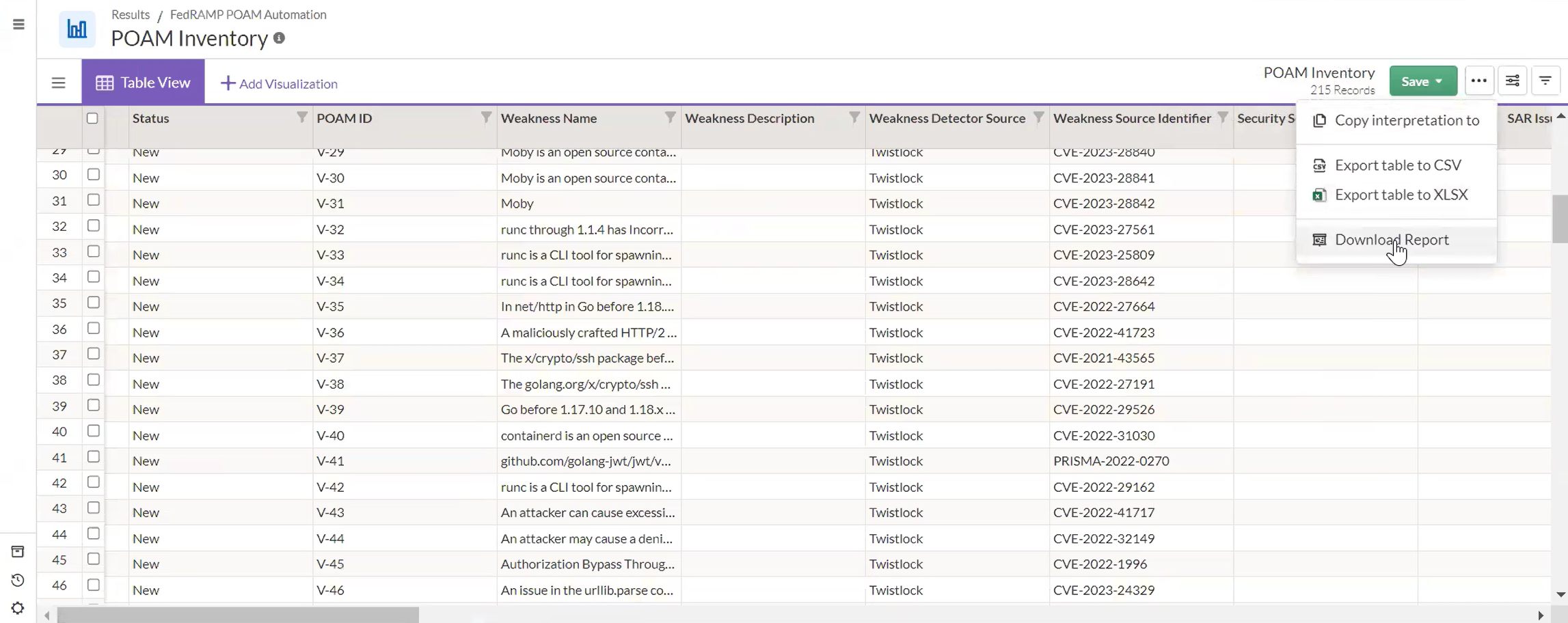

4. Records beoordelen in POAM-inventaris

Nadat de robot met succes is uitgevoerd, openen de beveiligingsteams de POAM-inventaris in de app Resultaten om de records te bekijken. Voor het voltooien van een POAM-record moet doorgaans informatie uit drie verschillende bronnen worden gecombineerd in een normale workflow:

- Ongeveer een derde van de attributen wordt automatisch ingevuld via de beveiligingsscans met behulp van de FedRAMP Security Scan Automation-robot. De voorbeelden zijn Naam beveiligingslek, Beschrijving beveiligingslek, Asset-ID, oorspronkelijke risicobeoordeling en soortgelijke velden. Deze velden worden automatisch ingevuld op basis van scanresultaten en toegewezen aan vereiste POAM-velden.

Een derde wordt handmatig ingevuld met behulp van de gestructureerde vragenlijst, die wordt toegewezen aan interne resources, zoals technische teams die verantwoordelijk zijn voor herstel. Deze teams bieden essentiële details voor het verhelpen van problemen, zoals Geplande mijlpalen, Algemeen correctieplan, Vereiste resources, verantwoordelijke partij en andere bijzonderheden die nodig zijn voor de volledige voltooiing van het POAM-rapport. Zie Vragenlijsten verspreiden voor meer informatie.

Wanneer de POAM-specialist bijvoorbeeld een beveiligingslek vaststelt, wijst hij of zij de vragenlijst toe aan het juiste team, dat vervolgens de vragenlijst invult om de noodzakelijke herstelcontext te bieden.

De overige kolommen hebben betrekking op afwijkingsverzoeken, die alleen in specifieke gevallen hoeven te worden ingevuld. Afwijkingsattributen zijn van toepassing wanneer de Cloud Service Provider (CSP) FedRAMP verzoekt de Service Level Agreement (SLA) uit te breiden. Ze kunnen bijvoorbeeld rechtvaardigen dat een beveiligingslek minder riskant is dan de scan suggereert of dat het een fout-positief is. Deze kolommen bevatten Operationele voorwaarden, Redenen voor afwijking, Ondersteunende documenten, Afhankelijkheid van leverancier, Incheckdatum laatste leverancier, Productnaam afhankelijk van leverancier, Aangepast risiconiveau en Fout-positief. Indien de cloudserviceprovider geen latere vervaldatum of risicoaanpassing nastreeft, blijven deze velden gewoonlijk leeg tot de export.

Deze controlestap zorgt ervoor dat elke POAM-record volledig en nauwkeurig is en is afgestemd op de FedRAMP-rapportagevereisten door middel van automatisering, handmatige invoer of een voorwaardelijke afwijkingsbenadering.

5. De weergave van POAM-records in Resultaten aanpassen

U kunt de weergave van POAM-records in de Resultaten-app aanpassen met behulp van ingebouwde aanpassingsfuncties, zoals voorwaardelijke opmaak, kleurcodering, het wijzigen van de volgorde van kolommen en instellingen voor zichtbaarheid van kolommen. Met deze opties kunt u prioriteitsproblemen markeren, veelgebruikte velden naar voren halen en minder relevante gegevens verbergen om de visuele rommel te verminderen. Daarnaast kunt u rapporterende visuals gebruiken om trends en de voortgang van het herstel bij te houden en interpretaties toe te voegen om records te annoteren met context of motivering. Deze mogelijkheden helpen het beheer van beveiligingslekken te stroomlijnen en effectievere rapportage en besluitvorming te ondersteunen. Zie Tabelgegevens bekijken voor meer informatie.

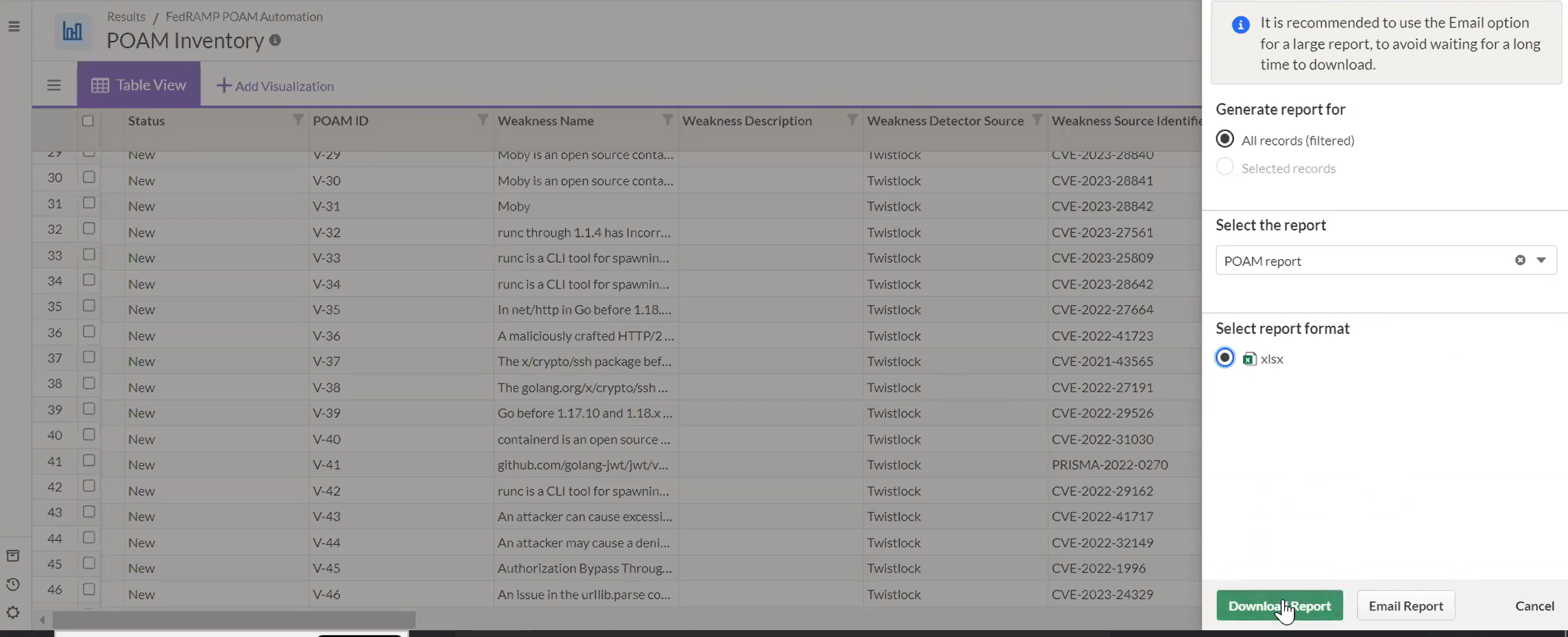

6. Records exporteren naar POAM-rapport

Nadat alle records zijn voltooid en de status ervan is gecontroleerd, wordt de functie Impactrapport gebruikt om de POAM-inventaris te exporteren naar de FedRAMP POAM Excel-sjabloon. Met de export worden geopende en gesloten beveiligingslekken automatisch gesorteerd volgens de FedRAMP-vereisten.

Met behulp van optionele filters of recordselecties is het mogelijk om de export aan te passen, meerdere autorisatiegrenzen of aangepaste rapportagebehoeften te ondersteunen.

Automatiseringsrobot voor SAR-beveiligingslekken

Automatiseringsrobot voor SAR-beveiligingslekken configureren

De automatiseringsrobot voor SAR-beveiligingslekken importeert bevindingen uit jaarlijkse beveiligingsbeoordelingsrapporten (SAR's) en koppelt deze aan relevante FedRAMP-controles.

Open de robot vanuit de Robots-app en upload het SAR-resultatenbestand naar het tabblad Werkgegevens.

Configureer de robottaak met de SAR-bestandsnaam en project-ID.

De robot parseert de SAR-inhoud en vult de POAM-inventaris in de Resultaten-app in.

Bekijk en vul de geïmporteerde records in met behulp van vragenlijsten en koppel deze aan de juiste controles.

Deze records worden gelabeld als afkomstig uit SAR en worden aan specifieke controlemiddelen gekoppeld voor traceerbaarheid.

POAM OSCAL robot

De POAM OSCAL-robot maakt deel uit van de FedRAMP-rapporttoolkit. De gestructureerde beveiligingsleksgegevens uit de POAM-inventaris (in de Resultaten-app) worden geconverteerd naar een door de computer leesbare OSCAL-indeling (Open Security Controls Assessment Language), zoals vereist door FedRAMP en NIST.

1. De POAM-inventaris voorbereiden

Als u de POAM-inventaris voorbereidt, moet u ervoor zorgen dat alle beveiligingsrecords in de POAM-resultatenverzameling volledig en actueel zijn. U moet ervoor zorgen dat de vereiste velden, zoals de naam van het beveiligingslek, de detectiedatum, de herstelstappen en de mijlpalen, worden ingevuld. U kunt ook records bekijken en invullen met behulp van vragenlijsten als u aanvullende informatie nodig hebt.

2. Toegang tot POAM OSCAL-robot

Open de app Robots in Diligent One en zoek de POAM OSCAL Export-robot, die deel uitmaakt van de FedRAMP-rapporttoolkit.

3. Vereiste bestanden uploaden

Op het tabblad Werkgegevens uploadt u de vereiste configuratiebestanden of sjablonen. Voor sommige versies is mogelijk geen sjabloon vereist. U moet er ook voor zorgen dat de POAM-inventaris correct is gekoppeld aan de robot om nauwkeurige gegevensverwerking te ondersteunen.

4. Robotparameters configureren

Op het tabblad Taken configureert u de robot door de volgende parameters op te geven:

Project-IDIdentificeert het FedRAMP-project dat is gekoppeld aan de POAM-gegevens.

API-tokenVerifieert toegang met behulp van uw Diligent One HCL-token.

Eventuele aanvullende parameters die uw omgeving of exportvoorkeuren weerspiegelen.

5. De robot uitvoeren

Start het exportproces door de robot te activeren. Tijdens de uitvoering voert de robot de volgende handelingen uit:

Haalt gegevens uit de POAM-inventaris.

Converteert de gegevens naar een geldig OSCAL JSON-bestand.

Valideert de bestandsstructuur aan de hand van het OSCAL-schema.

6. De uitvoer downloaden

Nadat de taak is voltooid, kunt u de uitvoer bekijken door naar Details van taakuitvoering te navigeren. Het systeem genereert een OSCAL POAM JSON-bestand, dat u kunt downloaden. Dit bestand voldoet aan de voorwaarden voor FedRAMP-indiening en kan ook worden gebruikt voor verdere validatie.