Implementação do fluxo de trabalho do POAM do FedRAMP

Nesta seção, você aprende sobre o fluxo de trabalho de POAM do FedRAMP, que inclui automação por meio de dois robôs distintos:

Robô de Automação de Varredura de SegurançaIngere vulnerabilidades a partir de ferramentas externas de varredura, como Tenable, Rapid7 e Qualys.

Robô de Automação de Vulnerabilidades de SARImporta vulnerabilidades identificadas nos Relatórios Anuais de Avaliação de Segurança (SARs).

Cada robô possui um processo de configuração próprio e contribui para a criação de um inventário completo de POAM. As seções a seguir descrevem como configurar cada robô.

O que é POAM?

O Plano de Ação e Marcos (POAM) é um relatório obrigatório e regulamentado que os provedores de serviços em nuvem (CSPs) enviam mensalmente como parte do processo de autorização do FedRAMP. O relatório documenta todas as vulnerabilidades de cibersegurança identificadas dentro do perímetro de autorização FedRAMP do CSP. Ele também descreve planos de remediação, atualizações de progresso e marcos para a resolução dessas vulnerabilidades. Esse relato contínuo fornece aos avaliadores governamentais visibilidade sobre o status de segurança do CSP e suas atividades de gerenciamento de riscos.

Cada registro de POAM normalmente inclui 25 a 30 atributos para cada vulnerabilidade. Esses atributos podem incluir nome e descrição da fraqueza, identificador da fonte, ativo impactado, status, etapas planejadas de remediação, datas de marcos e partes responsáveis. O POAM funciona tanto como um artefato de conformidade quanto como uma ferramenta operacional de acompanhamento. Em vez de ser uma submissão pontual, ele é um documento vivo, atualizado regularmente pelos CSPs.

Funções e pré-requisitos para o POAM

Assinatura do pacote IT Compliance – Federal Contracting Compliance Toolkit.

Privilégios de administrador nos aplicativos Projetos, Resultados e Robôs. Obtenção dos controles de baseline do FedRAMP relevantes, conforme necessário.

Onde implementar o POAM

Você pode implementar o fluxo de trabalho de POAM usando os aplicativos Robôs, Projetos, Coleta de Resultados e Questionários no Diligent One.

Os Robôs automatizam a ingestão e normalização de dados de vulnerabilidades a partir de varreduras de segurança externas. Eles preenchem o Inventário de POAM com registros estruturados de vulnerabilidades e importam achados dos Relatórios de Avaliação de Segurança (SAR) vinculados a controles FedRAMP específicos.

Os Projetos funcionam como o ambiente principal para configurar programas FedRAMP no Diligent One. As vulnerabilidades de POAM identificadas em avaliações anuais (SARs) são documentadas dentro dos projetos FedRAMP e vinculadas aos controles apropriados.

Os Resultados hospedam o Inventário de POAM na forma de uma Coleta de Resultados. Sua estrutura está alinhada ao modelo Excel de POAM do FedRAMP e oferece suporte a mais de 30 atributos.

Os Questionários permitem que as equipes de segurança insiram e completem registros de vulnerabilidades manualmente, incluindo detalhes que não são capturados por dados de varredura, como marcos, ações de remediação, dependências de fornecedores, justificativas e ajustes.

O Relatório de Impacto exporta o Inventário de POAM para o modelo Excel oficial de POAM do FedRAMP. Ele extrai dados normalizados e enriquecidos diretamente da Coleta de Resultados.

Observação

O recurso Relatório de Impacto não está incluído na instalação padrão do kit de ferramentas. Para habilitar e configurar essa exportação de relatórios no seu ambiente, entre em contato com a equipe de Serviços Profissionais.

Etapas

Robô de Automação de Varredura de Segurança

1. Configuração de mapeamento

Cada scanner de segurança gera um arquivo CSV que lista as vulnerabilidades identificadas. Esses arquivos variam em estrutura conforme o scanner utilizado. Para garantir integração precisa com o Plano de Ação e Marcos (POAM) do FedRAMP, é importante entender como a saída do scanner se mapeia para os campos obrigatórios do POAM.

Para dar suporte a essa integração, é necessário criar uma chave de mapeamento para cada scanner de segurança. Se o formato do CSV permanecer consistente, essa chave de mapeamento precisa ser criada apenas uma vez por scanner e pode ser reutilizada com futuros arquivos CSV da mesma fonte.

Como cada scanner gera dados de forma diferente, a revisão do arquivo CSV é essencial para determinar como cada coluna se alinha ao campo correspondente do POAM. A chave de mapeamento deve ser um arquivo CSV que siga um formato de três colunas:

Coluna AAtributos do relatório POAM (por exemplo, nome da fraqueza, data de detecção).

Coluna BNomes das colunas correspondentes do CSV da varredura de segurança.

Coluna CAtributos obrigatórios (Sim ou Não) para determinar unicidade e critérios de inclusão.

Essa coluna desempenha um papel crítico na determinação de quando um registro de vulnerabilidade é único e deve ser incluído no Inventário de POAM. Marcar um atributo como Sim indica que ele é obrigatório para identificar unicidade e evitar duplicação durante a ingestão automatizada.

O Robô de Automação de Varredura de Segurança utiliza os atributos marcados como Sim para comparar registros de vulnerabilidades recebidos com as entradas existentes no Inventário de POAM. Essa comparação impede a inclusão de registros duplicados.

Pelo menos um atributo deve ser marcado como Sim para permitir que o robô execute verificações de unicidade. Sem esse requisito, o robô não consegue determinar se uma vulnerabilidade é nova ou já existente.

Por exemplo, se o ID de CVE for marcado como obrigatório, o robô verificará se esse CVE já existe no Inventário de POAM. Se existir, o registro é ignorado. Se não existir, o registro é adicionado.

É possível marcar múltiplos atributos como obrigatórios para definir a unicidade usando uma combinação de campos.

Por exemplo, se você quiser relatar o mesmo CVE para ativos diferentes, pode marcar CVE e Identificador do Ativo como obrigatórios. Isso permite que o robô trate cada par CVE–Ativo como uma vulnerabilidade distinta.

Marcar ao menos um atributo como obrigatório é obrigatório para que o Robô de Varredura de Segurança funcione corretamente e garanta um rastreamento preciso e sem duplicações das vulnerabilidades.

2. Carregar dados de varredura de segurança e configurar a tarefa do robô

Carregue o CSV da chave de mapeamento e o arquivo de varredura de segurança na aba Dados de Trabalho do Robô de Automação de Varredura de Segurança e informe os seguintes parâmetros na aba Tarefas:

| Parâmetro | Detalhes |

|---|---|

| Arquivo de Mapeamento da Varredura de Segurança | Nome do arquivo de mapeamento enviado para a aba Dados de Trabalho do robô. |

| Arquivo de Varredura de Segurança | Nome do arquivo de varredura de segurança enviado para a aba Dados de Trabalho do robô. |

| Fonte do Detector de Fraquezas | O scanner de segurança que gerou o arquivo CSV, por exemplo, Tenable. |

Observação

Uma tarefa de robô separada é criada para cada tipo de varredura, como Tenable ou Twistlock, com parâmetros configurados para atender aos requisitos específicos de cada scanner, manter a clareza, evitar sobrescrita de parâmetros e permitir processamento em paralelo.

3. Executar o Robô de Automação de Varredura de Segurança

Após adicionar os parâmetros, é possível executar o robô manualmente no aplicativo Robôs. O robô garante que:

Analise o arquivo de varredura usando a chave de mapeamento.

Normalize e importe as vulnerabilidades para o Inventário de POAM.

Evite duplicações utilizando combinações de atributos obrigatórios.

Sinalize vulnerabilidades anteriormente encerradas que reapareçam em novas varreduras.

4. Revisar registros no Inventário de POAM

Após a execução bem-sucedida do robô, as equipes de segurança acessam o Inventário de POAM no aplicativo Resultados para revisar os registros. A conclusão de um registro de POAM normalmente exige a combinação de informações provenientes de três fontes distintas ao longo de um fluxo de trabalho padrão:

- Aproximadamente um terço dos atributos é preenchido automaticamente por meio das varreduras de segurança, utilizando o Robô de Automação de Varredura de Segurança do FedRAMP. Exemplos incluem Nome da Fraqueza, Descrição da Fraqueza, Identificador do Ativo, Classificação de Risco Original e campos semelhantes. Esses campos são preenchidos automaticamente com base nas saídas da varredura e mapeados para os campos obrigatórios do POAM.

Outro terço é preenchido manualmente por meio do questionário estruturado, que é atribuído a recursos internos, como equipes de engenharia responsáveis pela remediação. Essas equipes fornecem detalhes críticos de remediação, como Marcos Planejados, Plano Geral de Remediação, Recursos Necessários, Parte Responsável e outras informações exigidas para a conclusão completa do relatório POAM. Para obter mais informações, consulte Distribuindo questionários.

Por exemplo, quando o especialista em POAM identifica uma vulnerabilidade, ele atribui o questionário à equipe apropriada, que então o preenche para fornecer o contexto necessário de remediação.

As colunas restantes estão relacionadas a solicitações de desvio, que só precisam ser preenchidas em casos específicos. Os atributos de desvio se aplicam quando o Provedor de Serviços em Nuvem (CSP) solicita ao FedRAMP a consideração de uma extensão do Acordo de Nível de Serviço (SLA). Por exemplo, o CSP pode justificar que uma vulnerabilidade é menos arriscada do que a indicada pela varredura ou que se trata de um falso positivo. Esses campos incluem Requisito Operacional, Justificativa de Desvio, Documentos de Suporte, Dependência de Fornecedor, Data do Último Check-in do Fornecedor, Nome do Produto Dependente de Fornecedor, Classificação de Risco Ajustada e Falso Positivo. Se o CSP não estiver solicitando uma data posterior ou um ajuste de risco, esses campos normalmente permanecerão em branco até a exportação.

Essa etapa de revisão garante que cada registro de POAM esteja completo, preciso e alinhado aos requisitos de reporte do FedRAMP, seja por meio de automação, entrada manual ou uma abordagem condicional de desvio.

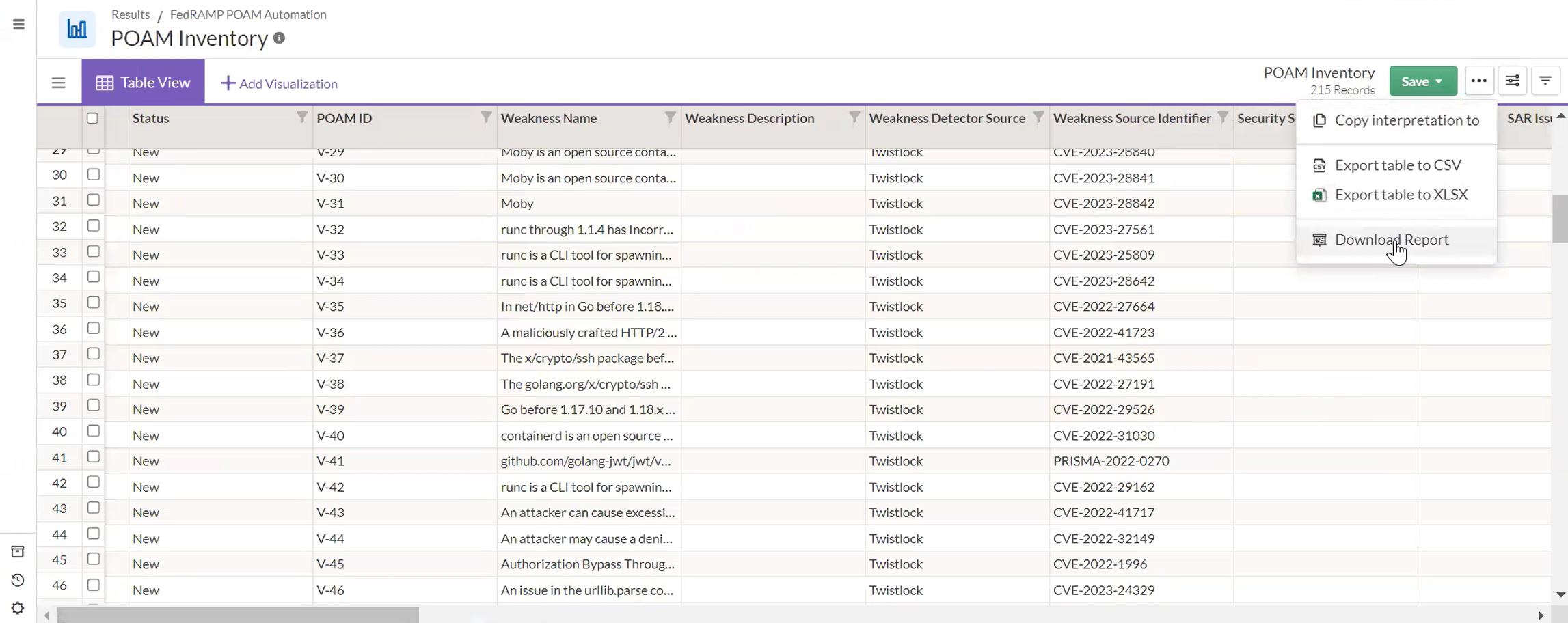

5. Personalizar a visualização dos registros de POAM em Resultados

É possível personalizar a visualização dos registros de POAM no aplicativo Resultados utilizando recursos nativos de personalização, como formatação condicional, codificação por cores, reordenação de colunas e configurações de visibilidade de colunas. Essas opções permitem destacar vulnerabilidades prioritárias, trazer campos mais utilizados para o primeiro plano e ocultar dados menos relevantes, reduzindo a poluição visual. Além disso, é possível utilizar recursos visuais de relatórios para acompanhar tendências e o progresso da remediação, bem como adicionar interpretações para anotar registros com contexto ou justificativas. Essas funcionalidades ajudam a otimizar o gerenciamento de vulnerabilidades e dão suporte a relatórios e tomadas de decisão mais eficazes. Para obter mais informações, consulte Exibição de dados da tabela.

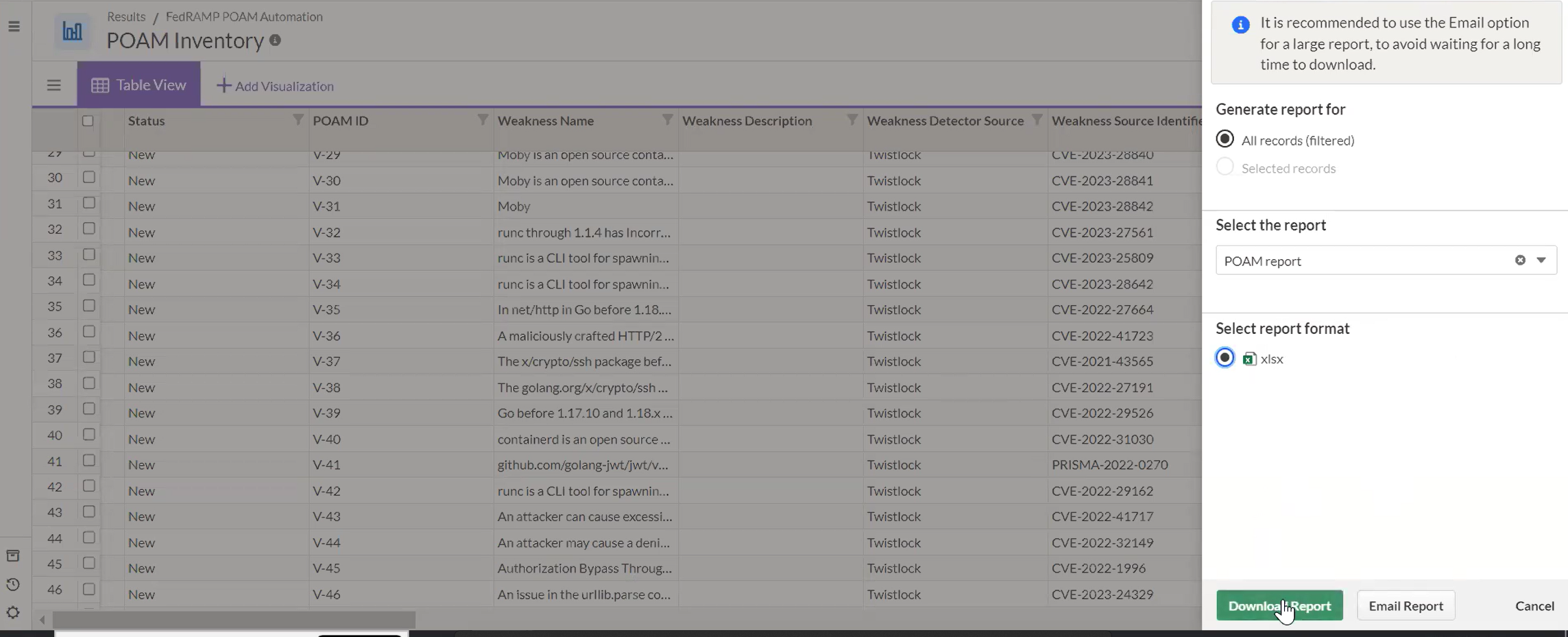

6. Exportar registros para o relatório POAM

Após concluir todos os registros e revisar seus status, o recurso Relatório de Impacto é utilizado para exportar o Inventário de POAM para o modelo Excel oficial de POAM do FedRAMP. A exportação classifica automaticamente as vulnerabilidades abertas e encerradas de acordo com os requisitos do FedRAMP.

Filtros opcionais ou seleções de registros permitem personalizar a exportação, atendendo a múltiplos perímetros de autorização ou a necessidades específicas de relatório.

Robô de Automação de Vulnerabilidades de SAR

Configurar o Robô de Automação de Vulnerabilidades de SAR

O Robô de Automação de Vulnerabilidades de SAR importa achados dos Relatórios Anuais de Avaliação de Segurança (SARs) e os mapeia para os controles FedRAMP relevantes.

Acesse o robô no aplicativo Robôs e faça o upload do arquivo de achados de SAR na aba Dados de Trabalho.

Configure a tarefa do robô com o nome do arquivo de SAR e o ID do projeto.

O robô analisa o conteúdo do SAR e preenche o Inventário de POAM no aplicativo Resultados.

Revise e complete os registros importados usando questionários e vincule-os aos controles apropriados.

Esses registros são marcados como originados de SAR e vinculados a controles específicos para garantir a rastreabilidade.

Robô POAM OSCAL

O Robô POAM OSCAL faz parte do Kit de Ferramentas de Relatórios do FedRAMP. Ele converte os dados estruturados de vulnerabilidades do Inventário de POAM (no aplicativo Resultados) para o formato OSCAL (Open Security Controls Assessment Language) legível por máquina, conforme exigido pelo FedRAMP e pelo NIST.

1. Preparar o Inventário de POAM

A preparação do Inventário de POAM envolve garantir que todos os registros de vulnerabilidades na Coleta de Resultados de POAM estejam completos e atualizados. É necessário assegurar que os campos obrigatórios, como nome da fraqueza, data de detecção, etapas de remediação e marcos, estejam preenchidos. Também é possível revisar e complementar registros usando questionários, caso sejam necessárias informações adicionais.

2. Acessar o Robô POAM OSCAL

Acesse o aplicativo Robôs no Diligent One e localize o Robô de Exportação POAM OSCAL, que faz parte do Kit de Ferramentas de Relatórios do FedRAMP.

3. Carregar os arquivos necessários

Na aba Dados de Trabalho, faça o upload de quaisquer arquivos de configuração ou modelos necessários. Algumas versões podem não exigir um modelo. Também é necessário garantir que o Inventário de POAM esteja corretamente vinculado ao robô, para permitir um processamento preciso dos dados.

4. Configurar os parâmetros do robô

Na aba Tarefas, configure o robô informando os seguintes parâmetros:

ID do ProjetoIdentifica o projeto FedRAMP associado aos dados de POAM.

Token de APIAutentica o acesso usando o token HCL do Diligent One.

Quaisquer parâmetros extras que reflitam o seu ambiente ou as preferências de exportação.

5. Execute o robô

Inicie o processo de exportação acionando o robô. Durante a execução, o robô realiza as seguintes ações:

Extrai dados do Inventário de POAM.

Converte os dados em um arquivo JSON OSCAL válido.

Valida a estrutura do arquivo em relação ao esquema OSCAL.

6. Baixar a saída

Após a conclusão da tarefa, é possível visualizar a saída acessando Detalhes da Execução da Tarefa. O sistema gera um arquivo JSON de POAM em OSCAL, que pode ser baixado. Esse arquivo atende aos requisitos de submissão do FedRAMP e também pode ser utilizado para validações adicionais.